ISO 7498-2:1989

(Main)Information processing systems — Open Systems Interconnection — Basic Reference Model — Part 2: Security Architecture

Information processing systems — Open Systems Interconnection — Basic Reference Model — Part 2: Security Architecture

Provides a general description of security services and related mechanisms, which can be ensured by the Reference Model, and of the positions within the Reference Model where the services and mechanisms may be provided. Extends the field of application of ISO 7498 to cover secure communications between open systems. Adds to the concepts and principles included in ISO 7498 but does not modify them. Is no implementation specification, nor a basis for assessing the conformance of actual implementations.

Systèmes de traitement de l'information — Interconnexion de systèmes ouverts — Modèle de référence de base — Partie 2: Architecture de sécurité

La présente partie de l'ISO 7498 : a) donne une description générale des services de sécurité et des mécanismes associés qui peuvent être fournis par le Modèle de référence ; et b) définit où, dans l'architecture OSI, les services et mécanismes peuvent être fournis. La présente partie de l'ISO 7498 élargit le champ d'application de l'ISO 7498 afin de couvrir les communications sûres entre systèmes ouverts. Des services et des mécanismes de sécurité de base et leur placement approprié ont été identifiés pour toutes les couches du Modèle de référence de base. En outre, les relations architecturales entre les services et mécanismes de sécurité et le Modèle de référence de base ont été identifiées. Des mesures supplémentaires de sécurité peuvent être nécessaires dans des systèmes extrémité, installations et organisations. Ces mesures s'appliquent dans différents contextes d'application. La définition des services de sécurité nécessaires à la prise en charge de ces mesures supplémentaires de sécurité est en dehors du champ dapplication de la présente Norme internationale. Les fonctions de sécurité OSI ne concernent que les aspects visibles dune voie de communication permettant aux systèmes extrémité de réaliser entre eux un transfert sûr dinformations. La sécurité OSI ne concerne pas des mesures de sécurité nécessaires dans les systèmes extrémité, installations et organisations, sauf lorsque ces mesures ont des effets sur le choix et le placement de services de sécurité visibles dans IOSI. Ces derniers aspects de la sécurité peuvent être normalises, mais pas le cadre des normes OSI. La présente partie de IISO 7498 complète les concepts et principes définis dans IISO 7498 ; elle ne les modifie pas. Elle ne constitue ni une spécification de réalisation de systèmes, ni une base dévaluation de la conformité de réalisations de systèmes.

General Information

- Status

- Published

- Publication Date

- 01-Feb-1989

- Technical Committee

- ISO/IEC JTC 1 - Information technology

- Drafting Committee

- ISO/IEC JTC 1 - Information technology

- Current Stage

- 9093 - International Standard confirmed

- Start Date

- 21-Jun-2000

- Completion Date

- 12-Feb-2026

Overview

ISO 7498-2:1989 - Information processing systems - OSI Basic Reference Model - Part 2: Security Architecture defines a concise, architecture-level description of security services and mechanisms within the Open Systems Interconnection (OSI) Reference Model. It extends ISO 7498 to cover secure communications between open systems by identifying basic security services, related mechanisms, and the positions (layers) in the OSI model where they may be provided. The standard is conceptual - not an implementation specification and not intended as a conformance test.

Key Topics

- Security services: Core services described include authentication, access control/authorization, confidentiality, data integrity, availability, and non-repudiation (digital signatures, audit).

- Security mechanisms: Specifies mechanisms such as encipherment (encryption), digital signatures, cryptographic checkvalues, credentials, security labels, capabilities, and audit trails.

- Encipherment models: Distinguishes end-to-end encipherment (encrypt at source, decrypt at destination) vs link-by-link encipherment (encrypt per link), and discusses implications for relay entities.

- Layer placement: Details recommended placements of services/mechanisms across OSI layers - Physical, Data Link, Network, Transport, Session, Presentation, Application - and explains layering principles and invocation models.

- Security management: Covers security management functions, security management information base (SMIB) concepts, and lifecycle activities such as key management, audit management, and policy enforcement.

- Threat model & terminology: Defines passive/active threats, masquerade, denial of service, manipulation detection, and related vocabulary to unify architecture discussions.

Applications and Who Uses It

ISO 7498-2 is targeted at architects and professionals designing secure communication protocols and standards, including:

- Standards developers and protocol designers who need an architectural framework for specifying security features.

- Network and cybersecurity architects building layered security solutions aligned with OSI principles.

- Security engineers evaluating where to place encryption, authentication, and audit functions.

- Governance, risk, and compliance teams using the terminology and service taxonomy for security policy design.

- Educators and researchers teaching foundational network-security architecture concepts.

Practical uses include guiding protocol specification, informing design decisions about end-to-end vs link-level protection, and defining management requirements for keys and audit data - all without prescribing implementation details.

Related Standards

- ISO 7498 - OSI Basic Reference Model (foundation)

- ISO 7498-4 - OSI Management Framework (MIB concepts)

- ISO 8648 - Internal organization of the Network Layer

- ISO 7498/Add.1 - Connectionless-mode Transmission

Keywords: ISO 7498-2, OSI Security Architecture, Open Systems Interconnection, security services, encipherment, key management, authentication, access control, security management.

ISO 7498-2:1989 - Information processing systems -- Open Systems Interconnection -- Basic Reference Model

ISO 7498-2:1989 - Systemes de traitement de l'information -- Interconnexion de systemes ouverts -- Modele de référence de base

ISO 7498-2:1989 - Systemes de traitement de l'information -- Interconnexion de systemes ouverts -- Modele de référence de base

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

NYCE

Mexican standards and certification body.

Sponsored listings

Frequently Asked Questions

ISO 7498-2:1989 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information processing systems — Open Systems Interconnection — Basic Reference Model — Part 2: Security Architecture". This standard covers: Provides a general description of security services and related mechanisms, which can be ensured by the Reference Model, and of the positions within the Reference Model where the services and mechanisms may be provided. Extends the field of application of ISO 7498 to cover secure communications between open systems. Adds to the concepts and principles included in ISO 7498 but does not modify them. Is no implementation specification, nor a basis for assessing the conformance of actual implementations.

Provides a general description of security services and related mechanisms, which can be ensured by the Reference Model, and of the positions within the Reference Model where the services and mechanisms may be provided. Extends the field of application of ISO 7498 to cover secure communications between open systems. Adds to the concepts and principles included in ISO 7498 but does not modify them. Is no implementation specification, nor a basis for assessing the conformance of actual implementations.

ISO 7498-2:1989 is classified under the following ICS (International Classification for Standards) categories: 35.100.01 - Open systems interconnection in general. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO 7498-2:1989 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

ISO

INTERNATIONAL

7498-2

STANDARD

First edition

1989-02-15

Information processing Systems - Open

Systems Interconnection - Basic Reference

Model -

Part 2 :

Security Architecture

S ystkmes de traitement de rinformation - lnterconnexion de s yst&mes ouverts -

Modele de rdfkrence de base -

Partie 2 : Architecture de s&urit&

Reference number

ISO 7498-2 : 1989 (El

ISO 7488-2 : 1989 (EI

Foreword

ISO (the international Organization for Standardization) is a worldwide federation of

national Standards bodies (ISO member bodies). The work of preparing International

Standards is normally carried out through ISO technical committees. Esch member

body interested in a subject for which a technical committee has been established has

the right to be represented on that committee. International organizations, govern-

mental and non-governmental, in liaison with ISO, also take part in the work. ISO

collaborates closely with the International Electrotechnical Commission (IEC) on all

matters of electrotechnical standardization.

Draft International Standards adopted by the technical committees are circulated to

the member bodies for approval before their acceptance as International Standards by

the ISO Council. They are approved in accordance with ISO procedures requiring at

least 75 % approval by the member bodies voting.

International Standard ISO 7498-2 was prepared by Technical Committee ISO/TC 97,

Information processing s ys tems.

Users should note that all International Standards undergo revision from time to time

and that any reference made herein to any other International Standard implies its

latest edition, unless otherwise stated.

0 International Organkation for Standardkation, 1989

Printed in Switzerland

ISO 7488-2 : 1989 (E)

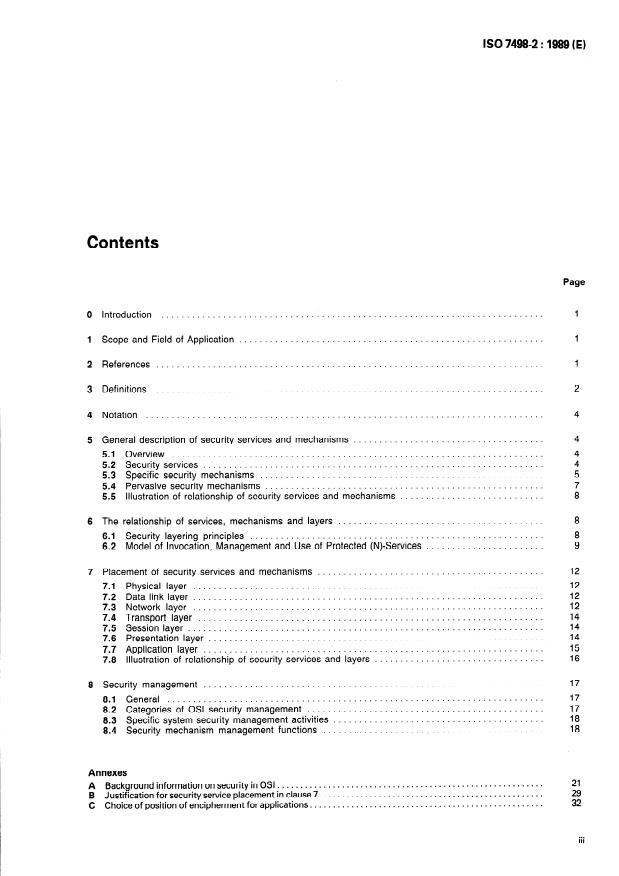

Contents

Page

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

0 Introduction

1 Scope and Field of Application . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

2 References . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

3 Definitions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

4 Notation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 4

..................................... 4

5 General description of security Services and mechanisms

5.1 Overview . 4

5.2 Securityservices .

5.3 Specific security mechanisms . 5

...................................................... 7

5.4 Pervasive security mechanisms

............................ 8

5.5 Illustration of relationship of security Services and mechanisms

........................................ 8

6 The relationship of Services, mechanisms and layers

......................................................... 8

6.1 Security layering principles

....................... 9

6.2 Model of Invocation, Management and Use of Protected (N)-Services

............................................ 12

7 Placement of security Services and mechanisms

7.1 Physical layer .

7.2 Datalinklayer .

7.3 Network layer .

7.4 Transport layer .

7.5 Sessionlayer .

7.6 Presentation layer .

7.7 Application layer .

................................. 16

7.8 Illustration of relationship of security Services and layers

8 Security management .

8.1 General .

.............................................. 17

8.2 Categories of OSI security management

......................................... 18

8.3 Specific System security management activities

........................................... 18

8.4 Security mechanism management functions

Annexes

.......................................................... 21

A Background information on security in OSI

................................................ 29

B Justification for security Service placement in clause 7

.................................................. 32

C Choice of Position of encipherment for applications.

. . .

Ill

This page intentionally left blank

INTERNATIONAL STANDARD ISO 7498-2 : 1989 (EI

Information processing Systems - Open Systems

Interconnection - Basic Reference Model -

Part 2 :

Security Architecture

b) defines the positions within the Reference Model

0 Introduction

where the Services and mechanisms may be provided.

ISO 7498 describes the Basic Reference Model for Open

Systems Interconnection (OSI). That part of ISO 7498

This part of ISO 7498 extends the field of application of

establishes a framework for coordinating the development

ISO 7498, to cover secure communications between open

of existing and future Standards for the interconnection of

Systems.

Systems.

The objective of OSI is to permit the interconnection of

Basic security Services and mechanisms and their

heterogeneous Computer Systems so that useful commu-

appropriate placement have been identified for all layers

nication between application processes may be achieved.

of the Basic Reference Model. In addition, the architec-

At various times, security controls must be established in

tural relationships of the security Services and mechan-

Order to protect the information exchanged between the

isms to the Basic Reference Model have been identified.

application processes. Such controls should make the tost

Additional security measures may be needed in end-

of obtaining or modifying data greater than the potential

Systems, installations and organizations. These measures

value of so doing, or make the time required to obtain the

apply in various application contexts. The definition of

data so great that the value of the data is lost.

security Services needed to support such additional

security measures is outside the scope of this Standard.

This part of ISO 7498 defines the general security-related

architectural elements which tan be applied appropriately

in the circumstances for which protection of communica-

OSI security functions are concerned only with those

tion between open Systems is required. lt establishes,

visible aspects of a communications path which permit end

within the framework of the Reference Model, guidelines

Systems to achieve th,e secure transfer of information

and constraints to improve existing Standards or to develop

between them. OSI Security is not concerned with secu-

new Standards in the context of OSI in Order to allow secure

rity measures needed in end Systems, installations, and

communications and thus provide a consistent approach

to security in OSI. organizations, except where these have implications on the

choice and Position of security Services visible in OSI.

These Iatter aspects of security may be standardized but

A background in security will be helpful in understanding

this document. The reader who is not well versed in not within the scope of OSI Standards.

security is advised to read annex A first.

This part of ISO 7498 adds to the concepts and principles

This part of ISO 7498 extends the Basic Reference Model

defined in ISO 7498; it does not modify them. lt is not an

to cover security aspects which are general architectural

implementation specification, nor is it a basis for appraising

elements of communications protocols, but which are not

the conformance of actual implernentations.

discussed in the Basic Reference Model.

1 Scope and field of application

2 References

This part of ISO 7498:

ISO 7498 Information processing sys tems

a) provides a general description of security Services

- Open Systems Interconnection

and related mechanisms, which may be provided by the

- Basic Reference Model.

Reference Model; and .

ISO 7498-2 : 1989 (El

ISO 7498-4 Information processing Systems 3.3.1 access control: The prevention of unauthorized use

- Open Systems Interconnection of a resource, including the prevention of use of a resource

- Basic Reference Model in an unauthorized manner.

- Part 4: Management Framework?

3.3.2 access control list: A list of entities, together with

ISO 7498IAdd.l Information processing Systems

their access rights, which are authorized to have access

- Open Systems Interconnection

to a resource.

- Basic Reference Model

- Addendum 1: Connectionless-mode

3.3.3 accountability: The property that ensures that the

transmission.

actions of an entity may be traced uniquely to the entity.

ISO 8648 Information processing sys tems

3.3.4 active threat: The threat of a deliberate

- Open Systems Interconnection

unauthorized Change to the state of the System.

- Internal organization of the Network

Layer:

NOTE - Examples of security-relevant active threats may be:

modification of messages, replay of messages, insertion of

3 Definitions and abbreviations

spurious messages, masquerading as an authorized entity and

denial of Service.

3.1 This part of ISO 7498 builds on concepts developed

in ISO 7498 and makes use of the following terms defined

3.3.5 audit: see security audit.

in it:

3.3.6 audit trail: see security audit trail.

a) (N)-connection;

b) (N)-data-transmission;

c) (N)-entity; 3.3.7 authentication: see data origin authentication,

d ) (N)-facility; and peer entity authentication.

e ) (N)-layer;

f) open System;

NOTE - In this part of 7498 the term “authentication” is not used

g) peer entities; in connection with data integrity; the term “data integrity” is used

instead.

h ) (N)-protocol;

j) (N)-protocol-data-unit;

k) (N)-relay;

3.3.8 authentication information: Information used to

I ) routing;

establish the validity of a claimed identity.

m)sequencing;

n ) (N)-Service;

3.3.9 authentication exchange: A mechanism intended

p) (N)-service-data-unit;

to ensure the identity of an entity by means of information

q ) (N)-user-data;

exchange.

r) subnetwork;

s) OSI resource; and

3.3.10 authorization: The granting of rights, which

t ) transfer Syntax.

includes the granting of access based on access rights.

3.2 This patt of 7498 uses the following terms drawn from

3.3.11 availability: The property of being accessible and

the respective International Standards.

useable upon demand by an authorized entity.

Connectionless Mode

(ISO 74981Add.l)

Transmission

3.3.12 capability: A token used as an identifier for a

(ISO 7498)

End System

resource such that possession of the token confers access

Relaying and routing function (ISO 8648)

rights for the resource.

(ISO 7498)

UNITDATA

Management Information

3.3.13 channel: An information transfer path.

(ISO 7498-4)

Base (MIB)

3.3.14 ciphertext: Data produced through the use of

In addition, the following abbreviations are used:

encipherment. The semantic content of the resulting data

is not available.

OSI for Open Systems Interconnection;

SDU for Service Data Unit;

SMIB for Security Management Information Base; and NOTE - Ciphertext may itself be input to encipherment, such

MIB for Management Information Base. that super-enciphered output is produced.

3.3 For the purpose of this patt of ISO 7498, the following

3.3.15 cleartext: Intelligible data, the semantic content

definitions apply:

of which is available.

3.3.16 confidentiality: The property that information is

not made available or disclosed to unauthorized indivi-

At present at the Stage of draft: publication anticipated in due

1)

duals, entities, or processes.

course

ISO 7498-2 : 1989 (El

3.3.17 credentials: Data that is transferred to establish 3.3.30 identity-based security policy: A security policy

the claimed identity of an entity. based on the identities andlor attributes of users, a group

of users, or entities acting on behalf of the users and the

resourceslobjects being accessed.

3.3.18 cryptanalysis: The analysis of a cryptographic

System andlor its inputs and Outputs to derive confiden-

3.3.31 integrity: see data integrity.

tial variables and/or sensitive data including cleartext.

3.3.32 key: A sequence of Symbols that controls the

3.3.19 cryptographic checkvalue: Information which is

operations of encipherment and decipherment.

derived by performing a cryptographic transformation (see

cryptography) on the data unit.

3.3.33 key management: The generation, storage,

distribution, deletion, archiving and application of keys in

NOTE - The derivation of the checkvalue may be performed in

accordance with a security policy.

one or more Steps and is a result of a mathematical function of

the key and a data unit. It is usually used to check the integrity

of a data unit.

3.3.34 link-by-link encipherment: The individual

application of encipherment to data on each link of a

communications System. (See also end-to-end

3.3.20 cryptography: The discipline which embodies

encipherment.)

principles, means, and methods for the transformation of

data in Order to hide its information content, prevent its

undetected modification and/or prevent its unauthorized link-by-link encipherment is that data

NOTE - The implication of

will be in cleartext form relay entities.

use. in

3.3.35 manipulation detection: A mechanism which is

NOTE - Cryptography determines the methods used in

used to detect whether a data unit has been modified

encipherment and decipherment. An attack on a cryptographic

principle, means, or method is cryptanalysis. (either accidently or intentionally).

3.3.21 data integrity: T property that data has not been 3.3.36 masquerade: The pretence by an entity to be a

‘he

different entity.

altered or destroyed in an unauthorized manner.

3.3.37 notarization: The registration of data with a trusted

3.3.22 data origin au thentication: The corrobo ration

third Party that allows the later assurance of the accuracy

that the Source of data received is as claimed.

of its characteristics such as content, origin, time and

delivery.

3.3.23 decipherment: The reversal of a correspond ing

reversible encipherment.

3.3.38 passive threat: The threat of unauthorized

disclosure of information without changing the state of the

3.3.24

decryption: see decipherment.

System.

3.3.25 denial of Service: The prevention of authorized .

3.3.39 pa ssword . Confid ential authent ication

access to resources or the delaying of time-critical

information, usually composed of a string of cha racters.

operations.

3.3.40 peer-ent ity authentication : The corroboration

3.3.26 digital signature: Data appended to, or a crypto-

that a peer entity in an association is the one claimed.

graphic transformation (see cryptography) of, a data unit

that allows a recipient of the data unit to prove the Source

3.3.41 physical security: The measures used to provide

and integrity of the data unit and protect against forgery

physical protection of resources against deliberate and ’

e.g. by the recipient.

accidental threats.

encipherment: The ation

3.3.27 cryptographic transform

3.3.42 policy: see security policy.

of data (see cryptography) to produce ciphertext.

3.3.43 privacy: The right of individuals to control or

NOTE - Encipherment may be irreversible, in which case the

influence what information related to them may be collected

corresponding decipherment process cannot feasibly be

and stored and by whom and to whom that information may

performed.

be disclosed.

3.3.28 encryption: see encipherment.

NOTE - Because this term relates to the right of individuals, it

cannot be very precise and its use should be avoided except as

a motivation for requiring security.

3.3.29 end-to-end encipherment: Encipherment of

data within or at the Source end System, with the

corresponding decipherment occurring only within or at 3.3.44 repudiation: Denial by one of the entities involved

in a communication of having participated in all or part of

the destination end System. (See also link-by-link

encipherment .) the communication.

ISO 7498-2 : 1989 (EI

3.3.45 routing control: The application of rules during

4 Notation

the process of routing so as to Chose or avoid specific

networks, links or relays. The layer notation used is the same as that defined in

ISO 7498.

3.3.46 rule-based security policy: A security policy

The term ‘Service’ where not otherwise qualified, is used

based on global rules imposed for all users. These rules

to refer to a security Service.

usually rely on a comparison of the sensitivity of the

resources being accessed and the possession of

corresponding attributes of users, a group of users, or

entities acting on behalf of users.

5 General description of security Services

and mechanisms

3.3.47 security audit: An independent review and

examination of System records and activities in Order to

test for adequacy of System controls, to ensure compliance 5.1 Overview

with established policy and operational procedures, to

Security Services that are included in the OSI security

detect breaches in security, and to recommend any

architecture and mechanisms which implement those

indicated changes in control, policy and procedures.

Services are discussed in this clause. The security Services

described below are basic security Services. In practice

3.3.48 security audit trail: Data collected and potentially

they will be invoked at appropriate layers and in appropri-

used to facilitate a security audit.

ate combinations, usually with non-OS1 Services and

mechanisms, to satisfy security policy and/or user require-

3.3.49 security label: The marking bound to a resource

ments. Particular security mechanisms tan be used to

(which may be a data unit) that names or designates the

implement combinations of the basic security Services.

security attributes of that resource.

Practical realizations of Systems may implement particu-

lar combinations of the basic security Services for direct

NOTE - The marking and/or binding may be explicit or implicit.

invocation.

3.350 security policy: The set of criteria for the Provision

5.2 Security Services

of security Services (see also identity-based and rule-

based security policy) The following are considered to be the security Services

which tan be provided optionally within the framework of

the OSI Reference Model. The authentication Services

NOTE - A complete security policy will necessarily address many

concerns which are outside of the scope of OSI. require authentication information comprising locally stored

information and data that is transferred (credentials) to

facilitate the authentication.

3.3.51 security Service: A Service, provided by a layer

of communicating open Systems, which ensures adequate

security of the Systems or of data transfers.

5.2.1 Authentication

These Services provide for the authentication of a

3.3.52 selective field protection: The protection of

communicating peer entity and the Source of data as

specific fields within a message which is to be transmitted.

described below.

3.3.53 sensitivity: The characteristic of a resource which

implies its value or importante, and may include its

5.2.1.1 Peer entity authentication

vulnerability.

This Service, when provided by the (N)-layer, provides

corroboration to the (N+l)-entity that the peer entity is the

3.3.54 signature: See digital signature.

claimed (N+l)-entity.

3.3.55 threat: A potential Violation of security.

This Service is provided for use at the establishment of,

or at times during, the data transfer Phase of a connec-

3.3.56 traffit analysis: The inference of information from

tion to tonfirm the identities of one or more of the entities

Observation of traffit flows (presence, absence, amount,

connected to one or more of the other entities. This serv-

direction and frequency).

ice provides confidence, at the time of usage only, that an

entity is not attempting a masquerade or an unauthorized

3.3.57 traff ic flow confidentiality: A confidentiality

replay of a previous connection. One-way and mutual peer

Service to protect against traffit analysis.

entity authentication schemes, with or without a liveness

check, are possible and tan provide varying degrees of

3.3.58 traffit padding: The generation of spurious protection.

instances of communication, spurious data units andlor

spurious data within data units.

5.2.1.2 Data origin authentication

3.3.59 trusted functionality: That which is perceived to This Service, when provided by the (N)-layer, provides

corroboration to an (N+l)-entity that the Source of the data

be correct with respect to some criteria, e.g. as established

is the claimed peer (N+l)-entity.

by a security policy.

ISO 7498-2 : 1989 (El

The data origin authentication Service provides the 5.2.4.2 Connection integrity without recovery

corroboration of the Source of a data unit. The Service does

As for 5.2.4.1 but with no recovery attempted.

not provide protection against duplication or modification

of data units.

5.2.4.3 Selective field connection integrity

This Service provides for the integrity of selected fields

5.2.2 Access control

within the (N)-user data of an (N)-SDU transferred over a

This Service provides protection against unauthorized use

connection and, takes the form of determination of whether

of resources accessible via OSI. These may be OSI or non-

the selected fields have been modified, inserted, deleted

OSI resources accessed via OSI protocols. This protec-

or replayed.

tion Service may be applied to various types of access to

a resource (e.g. the use of a communications resource;

5.2.4.4 Connectionless integrity

the reading, the writing, or the deletion of an information

resource; the execution of a processing resource) or to all

This Service, when provided by the (N)-layer, provides

accesses to a resource.

integrity assurance to the requesting (N +1)-entity.

The control of access will be in accordance with various

This Service provides for the integrity of a Single connec-

security policies (see 6.2.1 .l).

tionless SDU and may take the form of determination of

whether a received SDU has been modified. Additionally,

5.2.3 Data confidentiality

a limited form of detection of replay may be provided.

These Services provide for the protection of data from

unauthorized disclosure as described below.

5.2.4.5 Selective field connectionless integrity

This Service provides for the integrity of selected fields

5.2.3.1 Connection confidentiality

within a Single connectionless SDU and takes the form of

determination of whether the selected fields have been

This Service provides for the confidentiality of all (N)-user-

modified.

data on an (N)-connection.

NOTE - Depending on use and layer, it may not be appropriate

5.2.5 Non-repudiation

to protect all data, e.g. expedited data or data in a connection

This Service may take one or both of two forms.

request.

5.2.3.2 Connectionless confidentiality

5.2.5.1 Non-repudiation with proof of origin

This Service provides for the confidentiality of all (N)-user-

The recipient of data is provided with proof of the origin

data in a Single connectionless (N)-SDU.

of data. This will protect against any attempt by the sender

to falsely deny sending the data or its contents.

5.2.3.3 Selective field confidentiality

5.2.5.2 Non-repudiation with proof of delivery

This Service provides for the confidentiality of selected

fields within the (N)-user-data on an (N)-connection or in

The sender of data is provided with proof of delivery of data.

a Single connectionless (N)-SDU.

This will protect against any subsequent attempt by the

recipient to falsely deny receiving the data or its contents.

5.2.3.4 Traff ic flow confidentiality

This Service provides for the protection of the information 5.3 Specific security mechanisms

which might be derived from Observation of traffit flows.

The following mechanisms may be incorporated into the

appropriate (N)-layer in Order to provide some of the serv-

5.2.4 Data integrity

ices described in 5.2.

These Services counter active threats and may take one

of the forms described below.

5.3.1 Encipherment

NOTE - On a connection, the use of the peer entity authentication

5.3.1.1 Encipherment tan provide confidentiality of either

Service at the Start of the connection and the data integrity Service

data or traffit flow information and tan play a part in or

during the life of the connection tan jointly provide for the

complement a number of other security mechanisms as

corrobration of the Source of all data units transferred on the

connection, the integrity of those data units, and may additionally described in the following sections.

provide for the detection of duplication of data units e.g. by the

use of sequence numbers.

5.3.1.2 Encipherment algorithms may be reversible or

irreversible. There are two general classifications of

5.2.4.1 Connection integrity with recovery

reversible encipherment algorithm:

This Service provides for the integrity of all (N)-user-data

on an (N)-connection and detects any modification,‘ inser- a) symmetric (i.e. secret key) encipherment, in which

knowledge of the encipherment key implies knowledge

tion, deletion or replay of any data within an entire SDU

of the decipherment key and vice-versa; and

sequence (with recovery attempted).

ISO 7488-2 : 1989 (E)

b) Asymmetrie (e.g. public key) encipherment, in which Access control mecha

5.3.3.2 .nisms may, for example, be

knowledge of the encipherment key does not imply based on use of one or more of the following:

knowledge of the decipherment key, or vice-versa. The

two keys of such a System are sometimes referred to as a) access control information bases, where the access

the “public key” and the “private key”. rights of peer entities are maintained. This information

may be maintained by authorization centres or by the

Irreversible encipherment algorithms may or may not use entity being accessed, and may be in the form of an

a key. When they use a key, this key may be public or access control list or matrix of hierarchical or distributed

secret. structure. This presupposes that peer entity authentica-

tion has been assured;

5.3.1.3 The existente of an encipherment mechanism

b) authentication information such as passwords,

implies the use of a key management mechanism except

possession and subsequent presentation of which is

in the case of some irreversible encipherment algorithms.

evidente of the accessing entity’s authorization;

Some guidelines on key management methodologies are

given in 8.4.

c) capabilities, possession and subsequent presentation

of which is evidente of the right to access the entity or

5.3.2 Digital signature mechanisms

resource defined by the capability;

These mechanisms define two procedures:

Note: A capabi lity should be unforgeable and shou ld be

conveyed in a trusted manner;

signin , data unit; and

a) ga

verifyi a signed data un

it.

W w

d) Security labels, which when associated with an entity

may be used to grant or deny access, usually accord-

The first process uses information which is private

ing to a security policy;

(i.e. unique and confidential) to the Signer. The second

process uses procedures and information which are

e) time of attempted access;

publicly available but from which the signer’s private

information cannot be deduced.

f) route of attempted access; and

5.3.2.1

The signing process involves either an encipher-

g) duration of access.

ment of the data unit or the production of a cryptographic

checkvalue of the data unit, using the signer’s private

5.3.3.3 Access control mechanisms may be applied at

information as a private key.

either end of a communications association andlor at any

intermediate Point.

5.3.2.2 The verification process involves using the public

procedures and information to determine whether the

Access controls involved at the origin or any intermediate

signature was produced with the signer’s private

Point are used to determine whether the sender is autho-

information. rized to communicate with the recipient andlor to use the

required communications resources.

5.3.2.3 The essential characteristic of the signature

The requirements of the peer level access control mechan-

mechanism is that the signature tan only be produced

isms at the destination end of a connectionless data trans-

using the signer’s private information. Thus when the

mission must be known a priori at the origin, and must be

signature is verified, it tan subsequently be proven to a

recorded in the Security Management Information Base

third Party (e.g. a judge or arbitrator) at any time that only

(see 6.2 and 8.1).

the unique holder of the private information could have

produced the signature.

5.3.4 Data integrity mechanisms

5.3.3 Access control mechanisms

5.3.4.1 Two aspects of data integrity are: the integrity of

a Single data unit or field; and the integrity of a stream of

data units or fields. In general, different mechanisms are

5.3.3.1 These mechanisms may use the authenticated

used to provide these two types of integrity Service,

identity of an entity or information about the entity (such

although Provision of the second without the first is not

as membership in a known set of entities) or capabilities

practical.

of the entity, in Order to determine and enforce the access

rights of the entity. If the entity attempts to use an unautho-

rized resource, or an authorized resource with an improper 5.3.4.2 Determining the integrity of a Single data unit

type of access, then the access control function will reject involves two processes, one at the sending entity and one

the attempt and may additionally report the incident for at the receiving entity. The sending entity appends to a

the purposes of generating an alarm and/or recording it data unit a quantity which is a function of the data itself.

as part of a security audit trail. Any notification to the This quantity may be supplementary information such as

sender of a denial of access for a connectionless data a block check code or a cryptographic checkvalue and may

transmission tan be provided only as a result of access itself be enciphered. The receiving entity generates a

controls imposed at the origin. corresponding quantity and compares it with the received

ISO 7498-2 : 1989 (El

quantity to determine whether the data has been modified 5.3.7 Routing control mechanism

in transit. This mechanism alone will not protect against

5.3.7.1 Routes tan be Chosen either dynamically or by

the replay of a Single data unit. In appropriate layers of

prearrangement so as to use only physically secure

the architecture, detection of manipulation may lead to

sub-networks, relays or links.

recovery action (for example, via retransmission or error

correction) at that or a higher layer.

5.3.7.2 End-systems may, on detection of persistent

manipulation attacks, wish to instruct the network Service

5.3.4.3 For connection-mode data transfer, protecting the

provider to establish a connection via a different route.

integrity of a sequence of data units (i.e. protecting against

misordering, losing, replaying and inserting or modifying

5.3.7.3 Data carrying certain security labels may be

data) requires additionally some form of explicit ordering

forbidden by the security policy to pass through certain

such as sequence numbering, time stamping, or

sub-networks, relays or links. Also the initiator of a

cryptographic chaining.

connection (or the sender of a connectionless data unit)

may specify routing caveats which request that specific

sub-networks, links or relays be avoided.

5.3.4.4 For connectionless data transmission, time

stamping may be used to provide a limited form of protec-

5.3.8 Notarization mechanism

tion against replay of individual data units.

Properties about the data communicated between two or

5.3.5 Authentication exchange mechanism more entities, such as its integrity, origin, time and desti-

nation, tan be assured by the Provision of a notarization

mechanism. The assurance is provided by a third Party

ied to

5.3.5.1 Some of the techniques which may be

aPPl

notary, which is trusted by the communicating entities, and

authentication excha .nges are:

which holds the necessary information to provide the

required assurance in a testifiable manner. Esch instance

a) use of authentication information, such as passwords

of communication may use digital signature, encipherment,

- supplied by a sending entity and checked by the

and integrity mechanisms as appropriate to the Service

receiving entity;

being provided by the notary. When such a notarization

mechanism is invoked, the data is communicated between

b) cryptographic techniques; and

the communicating entities via the protected instances of

communication and the notary.

c) use of characteristics and/or possessions of the entity.

5.4 Pervasive security mechanisms

5.3.5.2 The mechanisms may be incorporated into the

This subclause describes a number of mechanisms which

(N)-layer in Order to provide peer entity authentication. If

are not specific to any particular Service. Thus, in clause 7,

the mechanism does not succeed in authenticating the

they are not explicitly described as being in any particu-

entity, this will result in rejection or termination of the

lar layer. Some of these pervasive security mechanisms

connection and may also Cause an entry in the security

tan be regarded as aspects of security management (see

audit trail and/or a report to a security management centre.

also clause 8). The importante of these mechanisms is,

in general, directly related to the level of security required.

5.3.5.3 When cryptographic techniques are used, they

5.4.1 Trusted functionality

may be combined with “hand-shaking” protocols to protect

against replay (i.e. to ensure liveness).

5.4.1.1 Trusted functionality must be used to extend the

scope of, or to establish the effectiveness of other secur-

5.3.5.4 The choices of authentication exchange

ity mechanisms. Any functionality which directly provides,

techniques will depend upon the circumstances in which

or provides access to, security mechanisms, should be

they will be used. In many circumstances they will need

t rustwort hy.

to be used with:

5.4.1.2 The procedures used to ensure that trust may be

a) time stamping and synchronized clocks; placed in such hardware and Software are outside the

scope of this Standard and, in any case, vary with the level

b) two- and three-way handshakes (for unilateral and of perceived threat and value of information to be protected.

mutual authentication respectively); and

5.4.1.3 These procedures are, in general, costly and

non-repudiation Services achieved by digital signature difficult to implement. The Problems tan be minimized by

Cl

choosing an architecture which permits implementation of

dlor notarization mechanisms.

an

security functions in modules which tan be made sepa-

and provided from, non-security-related

rate from,

5.3.6 Traff ic padding mechanism

functions.

Traffit padding mechanisms tan be used to provide various

Any protection of associations above the layer at

5.4.1.4

levels of protection against traffit analysis. This mechanism

which the protection is applied must be provided by other

tan be effective only if the traffit padding is protected by

means, e.g. by appropriate trusted functionability.

a confidentiality Service.

r

ISO 7498-2 : 1989 (EI

5.4.2 Security Labels 5.4.4.2 Collection of security audit trail information may

be adapted to various requirements by specifying the

kind(s) of security-relevant events to be recorded

Resources including data items, may have security labels

(e.g. apparent security violations or completion of

associated with them e.g. to indicate a sensitivity Ievel. lt

successful operations).

is often necessary to convey the appropriate security label

with data in transit. A security label may be additional data

The known existente of a security audit trail may serve

associated with the data transferred or may be implicit e.g.

as a deterrent to some potential sources of security attacks.

implied by the use of a specific key to encipher data or

implied by the context of the data such as the Source or

5.4.4.3 OSI security audit trail considerations will take into

route. Explicit security labels must be clearly identifiable

account what information shall optionally be logged, under

in Order they they tan be appropriately checked. In addi-

what conditions that information shall be logged, and the

tion they must be securely bound to the data with which

syntactic and semantic definition to be used for the

they are associated.

interchange of the security audit trail information.

5.4.3 Event Detection

5.4.5 Security recovery

5.4.3.1 Security-relevant event detection includes the

5.4.5.1 Security recovery deals with requests from

detection of apparent violations of security and may also

mechanisms such as event handling and management

include detection of “normal” events, such as a success-

functions, and takes recovery actions as the result of

ful access (or logon). Security-relevant events may be

applying a set of rules. These recovery actions may be of

detected by entities within OSI including security

three kinds:

mechanisms. The specification of what constitutes an

event is maintained by Event Handling Management

a) immediate;

(see 8.3.1). Detection of various security-relevant events

b) temporary;and

may, for example, Cause one or more of the following

c) long term.

act ions:

For example:

a) local reporting of the event;

Immediate actions may create an immediate abort of

b) remote reporting of the event;

operations, Iike disconnection.

c) logging the event (see 5.4.3); and

d) recovery action (see 5.4.4) Temporary actions may produce temporary invalidation

of an entity.

Examples of such security-relevant events are:

Long term actions may be an introduction of an entity

into a “black list” or the changing of a key.

a) a specific security Violation;

b) a specific selected event; and

5.4.5.2 Subjects for standardization include protocols for

c) an Overflow on a count of a number of occurrences.

recovery actions and for security recovery management

(see 8.3.3).

5.4.3.2 Standardization in this field will take into consider-

ation the transmission of relevant information for event

5.5 Illustration of relationship of security Services

reporting and event logging, and the syntactic and

and mechanisms

semantic definition to be used for the transmission of event

Table 1 Öllustrates which mechanisms, alone or in combi-

reporting and event logging.

nation with others, are considered to be sometimes

appropriate for the Provision of each Service. This Table

5.4.4 Security Audit Trail

presents an overview of these relationships and is not

definitive. The Services and mechanisms referred to in this

5.4.4.1 Security audit trails provide a valuable security

table are described in 5.2 and 5.3. The relationships are

mechanism as potentially they permit detection and inves-

more fully described in clause 6.

tigation of breaches of security by permitting a subsequent

security audit. A security audit is an independent review

and examination of System records and activities in Order

6 The relationship of Services, mechanisms

to test for adequacy of System controls, to ensure compli-

and layers

ante with established policy and operational procedures,

to aid in darnage assessment, and to recommend any

6.1 Security layering principles

indicated changes in controls, policy and procedures. A

security audit requires the recording of security-relevant

6.1.1 The following principles were used in Order to

information in a security audit trail, and the analysis and

determine the allocation of security Services to layers and

reporting of information from the security audit trail. The

the consequent placement of security mechanisms in the

logging or recording is considered to be a security

layers:

mechanism and is described in this section. The analysis

a) that the number of alternative ways of achieving a

and report generation is considered a security

Service should be minimized;

management function (see 8.3.2).

ISO 7488-2 : 1989 (El:

Table 1

Mechanism

Service

0 0

Peer Entity Authentication Y Y

Data Origin Authentication Y Y

0 0

Access Control Service ;

0 0 0

;

Connection Confidentiality

0 0 0

Connectionless Confidentiality Y

0 0 0

Selective Field Confidentiality Y

0 0

Traffit Flow Confidentiality Y

Connection Integrity with

0 0

Y Y

Recovery

Connection Integrity without

0 0

Y

Recovery Y

Selective Field Connection

Integrity Y Y

Y ; Y

Connectionless Integrity

Selective Field Connectionless

Y Y

Integrity Y

Non-repudiation, Origin Y Y

0 0

Y

Non-repudiation, Delivery Y

Legend: Y Yes: the mechanism is considered to be appropriate, either on its own or m combination

with other mechanisms.

l The mechanism is considered not to be appropriate.

b) that it is acceptable to build secure Systems by implementation as a self-contained module(s) is not

providing security Services in more than one layer; precluded; and

c) that additional functionality required for security

h) that this part of ISO 7498 is assumed to apply to open

should not unnecessarily duplicate the existing OSI

Systems consisting of end Systems containing all seven

functions;

layers and to relay Systems.

d) that Violation of layer independence should be

6.1.2 Service definitions at each layer may require

avoided;

modification to provide for requests for security Services

whether the Services requested are provided at that layer

e) that the amount of trusted functionality should be

or below.

minimized;

6.2 Model of invocation, management and use of

f) that, wherever an entity is dependent on a security

protected (N)-Services

mechanism provided by an entity in a lower layer, any

intermediate layers should be constructed in such a way

This sub-clause should be read in conjunction with

that security Violation is impracticable;

clause 8 which contains a general discussion of security

management issues. lt is intended that security Services

and mechanisms tan be activated by the management

g) that, wherever possible, the additional security

entity through the management interface and/or by Service

functions of a layer should be defined in such a way that

invocation.

ISO 7498-2 : 1989 EI

Determination of protection feat The (N)-layer will reject the Service request if it violates

6.2.1

an instance of communication administratively-imposed requirements that are registered

in the SMIB for the (N+l)-entity.

6.2.1.1 General

This sub-clause describes the invocation of protection for

The (N)-layer will also add to the requested protection

connection-oriented and connectionless instances of

Services any security Services which are defined in the

communication. In the case of connection-oriented

SMIB as mandatory t

...

NORME

ISO

INTERNATIONALE

7498-2

Premikre édition

1989-02-l 5

Systèmes de traitement de l’information -

Interconnexion de systèmes ouverts -

Modèle de référence de base

Partie 2 :

Architecture de sécurité

Information processing systems - Open Systems lnterconnection -

Part 2 : Sec

Basic Reference Mode1 Nurit y Architecture

Numéro r6férence

ISO 7498-2 : 1989 (F)

ISO 7498-Z : 1989 (F)

Avant-propos

LIS0 (Organisation internationale de normalisation) est une fédération mondiale

d’organismes nationaux de normalisation (comités membres de I’ISO). L’élabora-

tion des Normes internationales est en général confiée aux comités techniques de

I’ISO. Chaque comité membre intéressé par une étude a le droit de faire partie du

comité technique créé à cet effet. Les organisations internationales, gouverne-

mentales et non gouvernementales, en liaison avec I’ISO participent également

aux travaux. L’ISO collabore étroitement avec la Commission électrotechnique

internationale (CEI) en ce qui concerne la normalisation électrotechnique.

Les projets de Normes internationales adoptés par les comités techniques sont

soumis aux comités membres pour approbation, avant leur acceptation comme

Normes internationales par le Conseil de I’ISO. Les Normes internationales sont

approuvées conformément aux procédures de I’ISO qui requièrent l’approbation de

75 % au moins des comités membres votants.

La Norme internationale ISO 7498-2 a été élaborée par le comité technique

ISO/TC 97, Systèmes de traitement de l’information.

L’attention des utilisateurs est attirée sur le fait que toutes les Normes internationales

sont de temps en temps soumises à révision et que toute référence faite à une autre

norme internationale dans le présent document implique qu’il s’agit, sauf indication

contraire, de la dernière édition.

0 ISO 1989

Droits de reproduction réservés. Aucune partie de cette publication ne peut être reproduite ni

utilisée sous quelque forme que ce soit et par aucun procédé, électronique ou mécanique,

y compris la photocopie et les microfilms, sans l’accord écrit de l’éditeur.

Organisation internationale de normalisation

Case postale 56 l CH-121 1 Genéve 20 l Suisse

Version francaise tirée en 1990

Imprimé en Suisse

ii

ISO 7498-2 : 1989 (F)

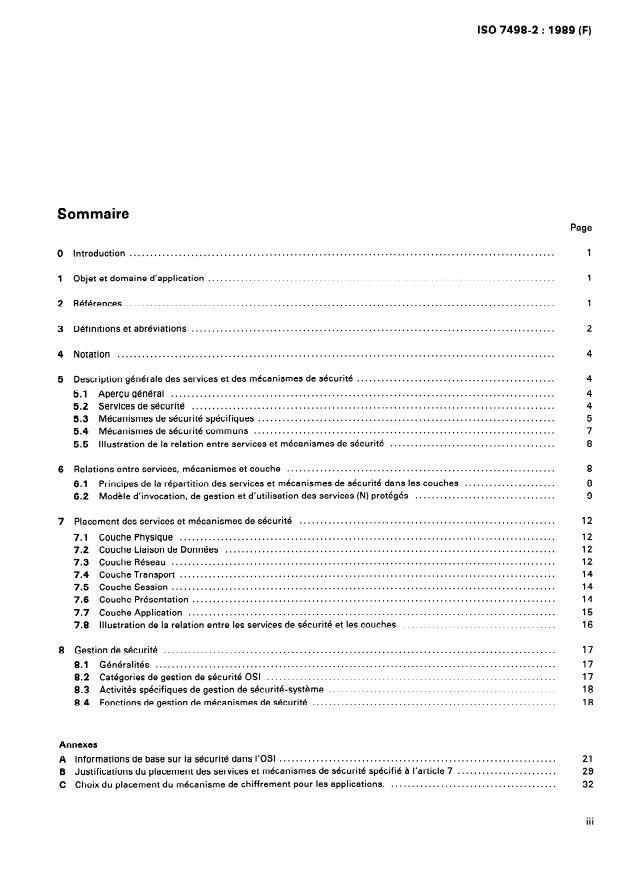

Sommaire

Page

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

0 Introduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 1

1 Objet et domaine d’application . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . ,.*. 1

2 Réferences . . . .

..‘.......................... . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

3 Définitions et abréviations . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 4

4 Notation . . . . . . .

................................................ 4

5 Description générale des services et des mécanismes de sécurité

............................................................................................. 4

5.1 Aperçu général

........................................................................................ 4

5.2 Services de securité

........................................................................ 5

5.3 Mécanismes de sécurité spécifiques

......................................................................... 7

5.4 Mécanismes de securité communs

........................................ 8

5.5 Illustration de la relation entre services et mécanismes de securité

................................................................. 8

6 Relations entre services, mécanismes et couche

6.1 Principes de la répartition des services et mécanismes de sécurité dans les couches . 8

..................................

6.2 Mod&e d’invocation, de gestion et d’utilisation des services (N) protégés 9

................... ........................................... 12

7 Placement des services et mecanismes de sécurité

........................................................................................... 12

7.1 Couche Physique

7.2 Couche Liaison de Données . 12

............................................................................................. 12

7.3 Couche Reseau

........................................................................................... 14

7.4 Couche Transport

............................................................................................. 14

7.5 Couche Session

7.6 Couche Présentation . 14

......................................................................................... 15

7.7 Couche Application

..................................... 16

7.8 Illustration de la relation entre les services de sécurite et les couches

............................................................................................... 17

8 Gestion de sécurité

............................................................ ..................................... 17

8.1 Généralités

...................................................................... 17

8.2 Catégories de gestion de sécurité OSI

8.3 Activités spécifiques de gestion de sécurite-système . 18

................................................ ........... 18

8.4 Fonctions de gestion de mécanismes de sécurité

Annexes

................................................................... 21

A Informations de base sur la sécurité dans I’OSI

B Justifications du placement des services et mécanismes de securite spécifié à l’article 7 . 29

C Choix du placement du mecanisme de chiffrement pour les applications. . . 32

. . .

III

Page blanche

NORME INTERNATIONALE 60 7498-2 : 1989 (F)

Systèmes de traitement de l’information -

Interconnexion de systèmes ouverts -

Modèle de référence de base -

Partie 2 :

Architecture de sécurité

b) définit où, dans l’architecture OSI, les services et

0 Introduction

mécanismes peuvent être fournis.

L’ISO 7498 décrit le Modèle de référence de base pour I’in-

La présente partie de I’ISO 7498 élargit le champ d’applica-

terconnexion de systémes ouverts (OSI). L’ISO 7498 établit

tion de I’ISO 7498 afin de couvrir les communications sûres

un cadre permettant de coordonner le développement des

entre systèmes ouverts.

normes existantes et à venir pour l’interconnexion des

systèmes.

L’objectif de I’OSI est de permettre l’interconnexion de sys-

Des services et des mécanismes de sécurité de base et leur

tèmes hétérogènes d’ordinateurs de façon à réaliser des

placement approprié ont été identifiés pour toutes les

communications utiles entre des processus d’application. À

couches du Modèle de référence de base. En outre, les rela-

différents moments, des contrôles de sécurité doivent être

tions architecturales entre les services et mécanismes de

établis pour protéger les informations échangées entre les

sécurité et le Modèle de référence de base ont été identi-

processus d’application. Ces contrôles devraient rendre le

fiées. Des mesures supplementaires de sécurité peuvent

coût d’obtention ou de modification des données plus impor-

être nécessaires dans des systèmes extrémité, installations

tant que la valeur potentielle de cette action ou allonger

et organisations. Ces mesures s’appliquent dans différents

tellement la durée requise pour obtenir les données que la

contextes d’application. La définition des services de sécu-

valeur des données serait perdue.

rité nécessaires à la prise en charge de ces mesures supplé-

mentaires de sécurité est en dehors du champ d’application

La présente partie de I’ISO 7498 définit les éléments géné-

de la présente Norme internationale.

raux d’architecture ayant trait à la sécurité, que l’on peut

appliquer de façon appropriée dans les cas où une protection

de la communication entre systèmes ouverts est requise.

Les fonctions de sécurité OSI ne concernent que les aspects

Dans le cadre du modèle de référence, elle établit des prin-

visibles d’une voie de communication permettant aux sys-

cipes directeurs et des contraintes permettant d’améliorer

tèmes extrémité de réaliser entre eux un transfert sûr d’in-

les normes existantes ou d’élaborer de nouvelles normes

formations. La sécurité OSI ne concerne pas des mesures de

dans le contexte de I’OSI pour permettre des communica-

sécurité nécessaires dans les systèmes extrémité, installa-

tions sûres et donner ainsi une approche cohérente de la

tions et organisations, sauf lorsque ces mesures ont des

sécurité dans I’OSI.

effets sur le choix et le placement de services de sécurité

visibles dans I’OSI. Ces derniers aspects de la sécurité peu-

Des connaissances de base en matiére de sécurité aideront à

’ comprendre la présente Norme internationale. II est conseillé vent être normalises, mais pas le cadre des normes OSI.

au lecteur n’ayant pas ces connaissances de lire en premier

l’annexe A.

La présente partie de I’ISO 7498 complète les concepts et

La présente partie de I’ISO 7498 est une extension du

principes définis dans I’ISO 7498 ; elle ne les modifie pas.

Modèle de référence de base destinée à couvrir les aspects

Elle ne constitue ni une spécification de réalisation de sys-

de sécurité qui sont des éléments généraux d’architecture

tèmes, ni une base d’évaluation de la conformité de réalisa-

des protocoles de communication, mais qui ne sont pas

tions de systèmes.

traités dans le Modèle de référence de base.

1 Objet et domaine d’application

2 R6fhences

La présente partie de I’ISO 7498 :

ISO 7498, Systèmes de traitement de l’information

a) donne une description générale des services de sécu-

rité et des mécanismes associés qui peuvent être fournis - Interconnexion de systèmes ouverts

par le Modèle de référence ; et - Modèle de référence de base.

ISO 7498-2 : 1989 (F)

3.3.1 contrôle d’accès : Précaution prise contre l’utilisa-

ISO 7498-4, Systèmes de traitement de l’information

tion non autorisée d’une ressource ; ceci comprend les pré-

- Interconnexion de systèmes ouverts

cautions prises contre l’utilisation d’une ressource de façon

- Modèle de référence de base.

non autorisée.

- Partie 4 : Cadre général de gestion.

ISO 7498/Add.I, Systèmes de traitement de l’information

- Interconnexion de systèmes ouverts 3.3.2 liste de contrôle d’accès : Liste des entités autori-

- Modèle de référence de base. sées à accéder à une ressource ; cette liste inclut les droits

- Additif 1 : Transmission en mode sans d’accès liés aux entités.

connexion.

Systèmes de traitement de l’information

/SO 8648, 3.3.3 imputabilité : Propriété qui garantit que les actions

- Interconnexion de systèmes ouverts

d’une entité ne peuvent être imputées qu’à cette entité.

- Organisation interne de la Couche

Réseau.

3.3.4 menace active : Menace de modifification non auto-

risée et délibérée de l’état du système.

NOTE - La modification et le fait de rejouer des messages, I’inser-

3 Définitions et abréviations

tion de faux messages, le déguisement d’une entité autorisée et le

3.1 La présente partie de I’ISO 7498 se fonde sur les déni de service sont des exemples de menaces actives.

concepts élaborés dans I’ISO 7498 et utilise les termes sui-

vants qui y sont définis :

3.3.5 audit : voir «audit de sécurité» (3.3.47).

a) connexion (N) ;

b) transmission de données (N) ;

3.3.6 enregistrement d’audit : voir <

c) entité (N) ;

sécurité» (3.3.48).

d) facilité (N) ;

e) couche (N) ;

3.3.7 authentification : voir <

f) système ouvert ;

gine l’origine des données>> et <

g) entités homologues ;

homologue>> (3.3.22 et 3.3.40).

h) protocole (N) ;

j) unité de données de protocole (N

NOTE - Dans la présente partie de I’ISO 7498, le termectauthentifi-

k) relais (N) ;

catiotw n’est pas associé à l’intégrité des données ; le terme Anté-

1) routage ;

grité des données>> est utilisé à la place.

m) maintien en séquence ;

n) service (N) ;

p) unité de données de service (N) ; 3.3.8 information d’authentification : Information utili-

q) données utilisateur (N) ; sée pour établir la validité d’une identité déclarée.

r) sous-réseau ;

s) ressource OSI ; et

3.3.9 échange d’authentification : Mécanisme destiné à

t) syntaxe de transfert.

garantir l’identité d’une entité par échange d’informations.

3.3.10 autorisation : Attribution de droits, comprenant la

3.2 La présente partie de I’ISO 7498 utilise les termes

permission d’accès sur la base de droits d’accès.

suivants définis dans les Normes internationales citées en

référence.

3.3.11 disponibilité : Propriété d’être accessible et utili-

sable sur demande par une entité autorisée.

Transmission en mode

sans connexion (ISO 7498/Add. 1)

3.3.12 capacité : Jeton utilisé comme identificateur d’une

(ISO 7498)

Système extrémité

ressource de telle sorte que la possession du jeton confère

Fonction de relais et de routage (ISO 8648)

les droits d’accès à cette ressource.

UNITDATA (ISO 7498)

Base d’informations

(ISO 7498-4)

de gestion (MIB)

3.3.13 voie : Chemin de transfert de l’information.

En outre, les abréviations suivantes sont utilisées :

3.3.14 cryptogramme :

Données obtenues par I’utilisa-

interconnexion de systèmes ouverts ;

OSI tion du chiffrement. Le contenu sémantique des données

(Open Systems Interconnection)

résultantes n’est pas compréhensible.

SDU unité de données de service ;

- Le cryptogramme peut lui-même être réinjecté dans un

(Service Data Unit) NOTE

nouveau chiffrement pour produire un cryptogramme sur-chiffré.

SMIB base d’informations de gestion de sécurité ; et

(Security Management Information Base)

MIB base d’informations de gestion.

3.3.15 texte en clair : Données intelligibles dont la

(Management Information Base)

sémantique est compréhensible.

3.3.16 confidentialité : Propriété d’une information qui

n’est ni disponible, ni divulguée aux personnes, entités ou

3.3 Pour les besoins de la présente partie de

processus non autorisés.

I’ISO 7498,1es définitions suivantes sont applicables :

ISO 7498-2 : 1989 (F)

3.3.17 justificatif d’identité : Données transférées pour 3.3.30 politique de sécurité fondée sur l’identité : Politi-

que de sécurité fondée sur les identités et/ou les attributs

établir l’identité déclarée d’une entité.

des utilisateurs, d’un groupe d’utilisateurs ou d’entités agis-

sant au nom d’utilisateurs et sur les identités et/ou attributs

3.3.18 analyse cryptographique : Analyse d’un système

des ressources/objets auxquels on doit accéder.

cryptographique, et/ou de ses entrées et sorties, pour en

déduire des variables confidentielles et/ou des données

3.3.31 intégrité : voir <> (3.3.21).

sensibles, (y compris un texte en clair.

3.3.19 valeur de contrôle cryptographique : Information

3.3.32 clé : Série de sy mboles comma ndant les opéra-

obtenue en réalisant une transformation cryptographique

tions de chiffrement et de déchiff ‘rement.

(voir cryptographie) sur une unité de données.

Note - La valeur de contrôle peut être obtenue en une ou plusieurs

3.3.33 gestion de clés : Production, stockage, distribu-

étapes et résulte d’une fonction mathématique utilisant la clé et une

tion, suppression, archivage et application de clés confor-

unité de données. Elle permet de vérifier l’intégrité d’une unité de

mément à la politique de sécurité.

données.

3.3.34 chiffrement de liaison (liaison par liaison) : Appli-

Discipline incluant les principes,

3.3.20 cryptographie :

cation particulière du chiffrement à chaque liaison du sys-

moyens et méthodes de transformation des données, dans le

tème. [Voir aussi {chiffrement de bout en bout», (3.3.29)].

but de cacher leur contenu, d’empêcher que leur modifica-

tion passe inaperçue et/ou d’empêcher leur utilisation non

NOTE - Le chiffrement liaison p ar liaison impl ique que les données

autorisée.

soient du texte en clair dans les entités relais.

NOTE - La cryptographie détermine les méthodes de chiffrement et

3.3.35 détection de modification : Mécanisme utilisé

de déchiffrement. Une attaque portant sur les principes, moyens et

pour détecter les modifications, accidentelles ou intention-

méthodes de cryptographie est appelée une analyse cryptographi-

nelles, d’une unité de données.

que.

3.3.36 dég uisem ent : Prétention qu’a une entité d’en être

3.3.21 intégrité des données : Propriété assurant que des

une autre.

données n’ont pas été modifiées ou détruites de façon non

autorisée.

3.3.37 notarisation : Enregistrement de données chez un

3.3.22 authentification de l’origine des données :

tiers de confiance permettant de s’assurer ultérieurement

Confirmation que la source des données reçues est telle que

de leur exactitude (contenu, origine, date, remise).

déclarée.

3.3.38 menace passive : Menace d’une divulgation non

Opération inverse d’un chiffre-

3.3.23 déchiffrement :

autorisée des informations, sans que l’état du système ne

ment réversible.

soit modifié.

3.3.39 mot de passe :

3.3.24 décryptage : voir déchiffrement. Information d’authentification

confidentielle, habituellement composée d’une chaîne de

caractères.

Impossibilité d’accès à des res-

3.3.25 déni de service :

sources pour des utilisateurs autorisés ou introduction d’un

3.3.40 authentification de l’entité homologue : Confir-

retard pour le traitement d’opérations critiques.

mation qu’une entité homologue d’une association est bien

l’entité déclarée.

3.3.26 signature numérique : Données ajoutées à une

unité de données, ou transformation cryptographique (voir

3.3.41 sécurité physique : Mesures prises pour assurer la

cryptographie) d’une unité de données, permettant à un

protection des ressources contre des menaces délibérées ou

destinataire de prouver la source et l’intégrité de l’unité de

données et protégeant contre la contrefaçon (par le destina- accidentelles.

taire, par exemple).

3.3.42 politique : voir <

chiffrement: Transformation cr yptographique(voir

3.3.27

laphie) de don nées produisant u n cryptogramme.

cryptogr

3.3.43 respect de la vie privée : Droit des individus de

contrôler ou d’agir sur des informations les concernant, qui

Le chiffrement ut être irréversible. Dan s ce cas, le déchif-

NOTE -

Pe

peuvent être collectées et stockées, et sur les personnes par

ne

frement correspondant peut pas être effectué.

lesquelles et auxquelles ces informations peuvent être

divulguées.

3.3.28 cryptage : voir chiffrement.

NOTE - Ce terme étant lié au droit privé, il ne peut pas être très

précis et son utilisation devrait être évitée sauf pour des besoins de

3.3.29 chiffrement de bout en bout : Chiffrement de

sécurité.

données à l’intérieur ou au niveau du système extrémité

source, le déchiffrement correspondant ne se produisant

3.3.44 répudiation : Le fait, pour une des entités impli-

qu’à l’intérieur, ou au niveau du système extrémité de desti-

quées dans la communication, de nier avoir participé aux

nation. [Voir aussi chiffrement de liaison (liaison par liai-

échanges, totalement ou en partie.

son) (3.3.34)].

ISO 7498-2 : 1989 (F)

4 Notation

La notation utlisée pour désigner les couches est la‘ même

que celle définie dans I’ISO 7498.

3.3.46 politique de sécurité fondée sur des règles : Poli-

tique de sécurité fondée sur des règles globales imposées à

Le terme > est utilisé p our se référer à un service de

tous les utilisateurs. Ces règles s’appuient généralement sur

sécurité, sauf autre précision.

une comparaison de la sensibilité des ressources auxquelles

on doit accéder avec les attributs correspondants d’ utilisa-

teurs, d’un groupe d’utilisateurs ou d’entités agissant au

5 Description générale des services et des

méca-

nom d’utilisateurs.

nismes de sécurité

3.3.47 audit de sécurité : Revue indépendante et examen

5.1 Aperçu général

des enregistrements et de l’activité du système afin de véri-

fier l’exactitude des contrôles du système pour s’assurer de

Les services de sécurité qui sont inclus dans l’architecture

leur concordance avec la politique de sécurité établie et les

de sécurité OSI et les mécanismes mettant en œuvre ces

procédures d’exploitation, pour détecter les infractions à la

services sont présentés dans le présent article. Les services

sécurité et pour recommander les modifications appropriées