ISO/IEC 10021-2:1996

(Main)Information technology — Message Handling Systems (MHS): Overall architecture

Information technology — Message Handling Systems (MHS): Overall architecture

Defines the overall architecture of Message Handling Systems (MHS) and serves as a technical introduction to it. Gives a general overview, abstract models of message handling, how one can configure the MHS and how this can be realized by means of OSI.

Technologies de l'information — Systèmes de messagerie (MHS): Architecture globale

General Information

- Status

- Withdrawn

- Publication Date

- 29-Dec-1996

- Withdrawal Date

- 29-Dec-1996

- Current Stage

- 9599 - Withdrawal of International Standard

- Start Date

- 08-Dec-2003

- Completion Date

- 12-Feb-2026

Relations

- Effective Date

- 06-Jun-2022

- Effective Date

- 06-Jun-2022

- Effective Date

- 16-Oct-2025

- Effective Date

- 16-Oct-2025

- Effective Date

- 16-Oct-2025

- Effective Date

- 15-Apr-2008

- Effective Date

- 15-Apr-2008

- Effective Date

- 15-Apr-2008

- Effective Date

- 15-Apr-2008

- Effective Date

- 15-Apr-2008

ISO/IEC 10021-2:1996 - Information technology -- Message Handling Systems (MHS): Overall architecture

ISO/IEC 10021-2:1996 - Technologies de l'information -- Systemes de messagerie (MHS): Architecture globale

ISO/IEC 10021-2:1996 - Technologies de l'information -- Systemes de messagerie (MHS): Architecture globale

Get Certified

Connect with accredited certification bodies for this standard

BSI Group

BSI (British Standards Institution) is the business standards company that helps organizations make excellence a habit.

NYCE

Mexican standards and certification body.

Sponsored listings

Frequently Asked Questions

ISO/IEC 10021-2:1996 is a standard published by the International Organization for Standardization (ISO). Its full title is "Information technology — Message Handling Systems (MHS): Overall architecture". This standard covers: Defines the overall architecture of Message Handling Systems (MHS) and serves as a technical introduction to it. Gives a general overview, abstract models of message handling, how one can configure the MHS and how this can be realized by means of OSI.

Defines the overall architecture of Message Handling Systems (MHS) and serves as a technical introduction to it. Gives a general overview, abstract models of message handling, how one can configure the MHS and how this can be realized by means of OSI.

ISO/IEC 10021-2:1996 is classified under the following ICS (International Classification for Standards) categories: 35.240.20 - IT applications in office work. The ICS classification helps identify the subject area and facilitates finding related standards.

ISO/IEC 10021-2:1996 has the following relationships with other standards: It is inter standard links to ISO 19126:2009, ISO/IEC 10021-2:1996/Cor 1:1998, ISO/IEC 10021-2:1990/Cor 3:1992, ISO/IEC 10021-2:1990/Cor 2:1991, ISO/IEC 10021-2:1990/Cor 4:1992, ISO/IEC 10021-2:2003, ISO/IEC 10021-2:1990/Amd 1:1994, ISO/IEC 10021-2:1990, ISO/IEC 10021-2:1990/Amd 2:1994; is excused to ISO/IEC 10021-2:1996/Cor 1:1998. Understanding these relationships helps ensure you are using the most current and applicable version of the standard.

ISO/IEC 10021-2:1996 is available in PDF format for immediate download after purchase. The document can be added to your cart and obtained through the secure checkout process. Digital delivery ensures instant access to the complete standard document.

Standards Content (Sample)

INTERNATIONAL

ISO/IEC

STANDARD 10021-2

Second edition

1996-12-15

Information technology - Message

Handling Systems (MHS): Overall

architecture

Technologies de /‘information - Systemes de messagerie (MHS):

Architecture g&Wale

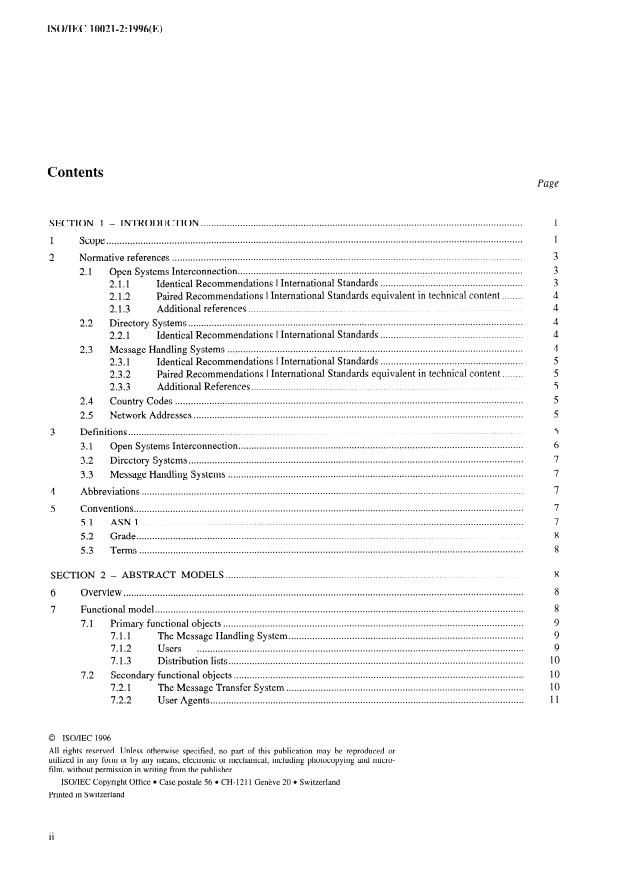

Contents

Page

. .~.~.~.~.~.~.~.~.~.~.~~.,.

SECTION 1 - INTRODUCTION

1 scope .

.....................................................................................................................................

2 Normative references

............................................................................................................

2.1 Open Systems Interconnection

...................................................... 3

2.1.1 Identical Recommendations 1 International Standards

........ 4

2.1.2 Paired Recommendations I International Standards equivalent in technical content

........................................................................................................

2.1.3 Additional references

...............................................................................................................................

2.2 Directory Systems

......................................................

Identical Recommendations I International Standards

2.2.1

................................................................................................................

2.3 Message Handling Systems

...................................................... 5

2.3.1 Identical Recommendations I International Standards

........ 5

2.3.2 Paired Recommendations I International Standards equivalent in technical content

.......................................................................................................

2.3.3 Additional References

....................................................................................................................................

2.4 Country Codes

.............................................................................................................................

2.5 Network Addresses

......................................................................................................................................................

3 Definitions

............................................................................................................

3.1 Open Systems Interconnection

Directory Systems .

3.2

................................................................................................................

3.3 Message Handling Systems

Abbreviations . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~.~.‘~.~.

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~.~.~.~.~.~.~.~.~.

5 Conventions

5.1 ASN. 1 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~.~~.~.~.~.~.~.~.~.~.~.

Grade .

5.2

5.3 Terms .

. . . . . . . . . . . . . . . . . . . . . . . . . .~.~.~.~.~.~.~.

SECTION 2 - ABSTRACT MODELS

6 Overview . . . . . . . . . . . . . . . . . . . . .~.~.~.~.~.~.~.~.~.~.~

............................................................................................................................................

7 Functional model

..................................................................................................................

7.1 Primary functional objects

.........................................................................................

7.1.1 The Message Handling System

7.1.2 Users .

................................................................................................................

7.1.3 Distribution lists

..............................................................................................................

7.2 Secondary functional objects

..........................................................................................

7.2.1 The Message Transfer System

.......................................................................................................................

7.2.2 User Agents

0 ISO/IEC 1996

All rights reserved. Unless otherwise specified, no part of this publication may be reproduced or

utilized in any form or by any means, electronic or mechanical, including photocopying and micro-

film, without permission in writing from the publisher.

ISO/IEC Copyright Office l Case postale 56 l CH- 12 11 Geneve 20 l Switzerland

Printed in Switzerland

ii

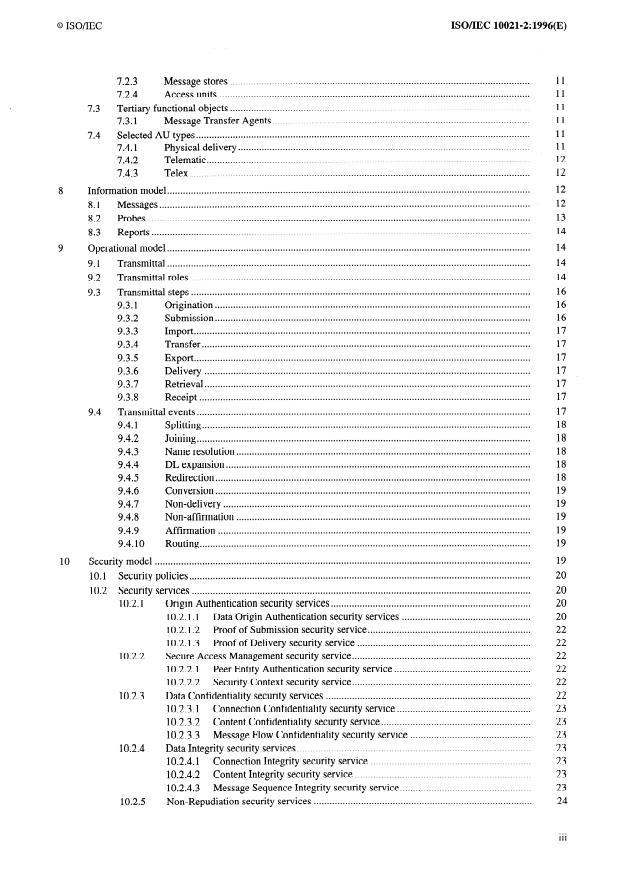

ISO/IEC10021-2:1996(E)

0 ISOAEC

..................................................................................................................

7.2.3 Message stores

......................................................................................................................

Access units

7.2.4

..................................................................................................................

7.3 Tertiary functional objects

Message Transfer Agents .

7.3.1

...............................................................................................................................

7.4 Selected AU types

...............................................................................................................

Physical delivery

7.4.1

Telematic .

7.4.2

Telex .

7.4.3

..........................................................................................................................................

8 Information model

.............................................................................................................................................

8.1 Messages

..................................................................................................................................................

8.2 Probes

................................................................................................................................................

8.3 Reports

Operational model .

9.1 Transmittal .

Transmittal roles .

9.2

Transmittal steps .

9.3

Origination .

9.3.1

9.3.2 Submission .

Import .

9.3.3

9.3.4 Transfer .

Export .

9.3.5

Delivery .

9.3.6

............................................................................................................................

9.3.7 Retrieval

Receipt .

9.3.8

...............................................................................................................................

9.4 Transmittal events

9.4.1 Splitting .

Joining .

9.4.2

................................................................................................................ 18

9.4.3 Name resolution

DL expansion .

9.4.4

9.4.5 Redirection .

Conversion .

9.4.6

Non-delivery .

9.4.7

Non-affirmation .

9.4.8

Affirmation .

9.4.9

..............................................................................................................................

9.4.10 Routing

10 Security model .

..................................................................................................................................

10.1 Security policies

.................................................................................................................................

10.2 Security services

............................................................................

10.2.1 Origin Authentication security services

Data Origin Authentication security services .

10.2.1.1

..............................................................

10.2.1.2 Proof of Submission security service

..................................................................

10.2.1.3 Proof of Delivery security service

.................................................................... 22

Secure Access Management security service

10.2.2

....................................................

10.2.2.1 Peer Entity Authentication security service

10.2.2.2 Security Context security service .

..............................................................................

10.2.3 Data Confidentiality security services

10.2.3.1 Connection Confidentiality security service .

......................................................... 23

10.2.3.2 Content Confidentiality security service

Message Flow Confidentiality security service .

10.2.3.3

Data Integrity security services .

10.2.4

.............................................................

10.2.4.1 Connection Integrity security service

Content Integrity security service .

10.2.4.2

.................................................. 23

10.2.4.3 Message Sequence Integrity security service

...................................................................................

Non-Repudiation security services

10.2.5

iii

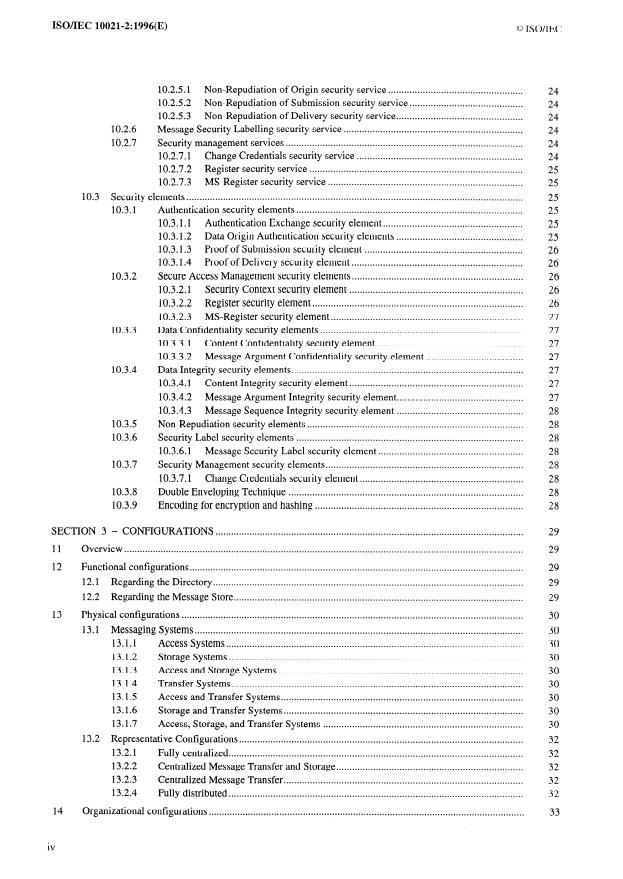

ISO/-IE@lO021-2:1996(E)

0 ISOIIEC

Non-Repudiation of Origin security service . 24

10.2.5.1

10.2.5.2 Non-Repudiation of Submission security service . 24

Non-Repudiation of Delivery security service . 24

10.2.5.3

Message Security Labelling security service . 24

10.2.6

.......................................................................................... 24

10.2.7 Security management services

Change Credentials security service . 24

10.2.7.1

10.2.7.2 Register security service .

10.2.7.3 MS-Register security service . 25

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25

10.3 Securitv elements

Authentication security elements .

10.3.1 ’

Authentication Exchange security element . 25

10.3.1.1

................................................ 25

10.3.1.2 Data Origin Authentication security elements

Proof of Submission security element . 26

10.3.1.3

10.3.1.4 Proof of Delivery security element .

Secure Access Management security elements .

10.3.2

.................................................................. 26

10.3.2.1 Security Context security element

................................................................................ 26

10.3.2.2 Register security element

......................................................................... 27

10.3.2.3 MS-Register security element

.............................................................................

10.3.3 Data Confidentiality security elements

Content Confidentiality security element .

10.3.3.1

..................................... 27

10.3.3.2 Message Argument Confidentiality security element

10.3.4 Data Integrity security elements .

.................................................................. 27

10.3.4.1 Content Integrity security element

Message Argument Integrity security element . 27

10.3.4.2

................................................

10.3.4.3 Message Sequence Integrity security element

..................................................................................

10.3.5 Non-Repudiation security elements

......................................................................................

10.3.6 Security Label security elements

Message Security Label security element .

10.3.6.1

Security Management security elements .

10.3.7

.............................................................. 28

10.3.7.1 Change Credentials security element

10.3.8 Double Enveloping Technique .

............................................................................... 28

10.3.9 Encoding for encryption and hashing

SECTION 3 - CONFIGURATIONS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

11 Overview . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

12 Functional configurations .

Regarding the Directory .

12.1

.............................................................................................................. 29

12.2 Regarding the Message Store

13 Physical configurations .

13.1 Messaging Systems .

13.1.1 Access Systems .

13.1.2 Storage Systems .

............................................................................................. 30

13.1.3 Access and Storage Systems

...............................................................................................................

13.1.4 Transfer Systems

13.1.5 Access and Transfer Systems .

13.1.6 Storage and Transfer Systems .

13.1.7 Access, Storage, and Transfer Systems .

............................................................................................................

13.2 Representative Configurations

13.2.1 .

Fully centralized

13.2.2 Centralized Message Transfer and Storage .

13.2.3 Centralized Message Transfer .

13.2.4 Fully distributed .

Organizational configurations . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

iv

1S0/IEC10021=2:1996(E)

@ ISO/IEC

.........................................................................................................................

14.1 Management domains

............................................................................... 33

Administration management domains

14.1.1

........................................................................................... 33

Private management domains

14.1.2

.............................................................................................................

14.2 Representative configurations

Fully centralized .

14.2.1

Directly connected .

14.2.2

..........................................................................................................

14.2.3 Indirectly connected

............................................................................................................................................

15 The Global MHS

............................................................................

NAMING, ADDRESSING, AND ROUTING

SECTION 4 -

........................................................................................................................................................

16 Overview

17 Naming .

..................................................................................................................................

17.1 Directory names

17.2 OR-Names .

.....................................................................................................................................................

18 Addressing

.......................................................................................................................................

18.1 Attribute lists

......................................................................................................................................

18.2 Character sets

..............................................................................................................................

18.3 Standard attributes

Administration-domain-name .

18.3.1

..................................................................................................................

18.3.2 Common-name

...................................................................................................................

18.3.3 Country-name

Extension-postal-O/R-address-components .

18.3.4

............................................................ 39

18.3.5 Extension-physical-delivery-address-components

......................................................................................................

18.3.6 Local-postal-attributes

...............................................................................................................

18.3.7 Network-address

.....................................................................................................

18.3.8 Numeric-user-identifier

............................................................................................................

18.3.9 Organization-name

................................................................................................

18.3.10 Organizational-unit-names

18.3.11 Pds-name .

Personal-name .

18.3.12

Physical-delivery-country-name .

18.3.13

Physical-delivery-office-name .

18.3.14

Physical-delivery-office-number .

18.3.15

...............................................................................

Physical-delivery-organization-name

18.3.16

......................................................................................

18.3.17 Physical-delivery-personal-name

....................................................................................................

18.3.18 Post-office-box-address

18.3.19 Postal-code .

.......................................................................................................

18.3.20 Poste-restante-address

........................................................................................................

18.3.21 Private-domain-name

Street-address .

18.3.22

Terminal-identifier .

18.3.23

....................................................................................................................

18.3.24 Terminal-type

..............................................................................................

18.3.25 Unformatted-postal-address

..........................................................................................................

18.3.26 Unique-postal-name

....................................................................................................................

18.4 Attribute list equivalence

.............................................................................................................................

18.5 OR-Address Forms

.....................................................................................................

18.5.1 Mnemonic OR-address

.........................................................................................................

18.5.2 Numeric OR-address

.............................................................................................................

18.5.3 Postal OR-address

........................................................................................................

18.5.4 Terminal OR-address

........................................................................................

Determination of address forms

18.5.5

..........................................................................................................................

18.6 Conditional attributes

V

ISO/IEC10021-2:1996(E) Q ISO/IEC

. . . . . . . . . . . . . . . . . . . . . . . . . . . .*. 45

19 Routing

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 47

SECTION 5 - USE OF THE DIRECTORY

Overview . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .*.

21 Authentication

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 47

22 Name resolution

DL expansion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .*.

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

24 Capability assessment

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

SECTION 6 - OS1 REALIZATION

25 Overview . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

26 Application service elements . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

26.1 The ASE concept . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

......................................................................................................

26.2 Symmetric and Asymmetric ASEs

.....................................................................................................................

26.3 Message Handling ASEs

Message Transfer .

26.3.1

.........................................................................................................

26.3.2 Message Submission

..............................................................................................................

Message Delivery

26.3.3

Message Retrieval .

26.3.4

...................................................................................................

26.3.5 Message Administration

.................................................................................................................................

26.4 Supporting ASEs

............................................................................................................

26.4.1 Remote Operations

...............................................................................................................

26.4.2 Reliable Transfer

26.4.3 Association Control .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~.

27 Application contexts

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

SECTION 7 - ABSTRACT SERVICE DEFINITION CONVENTIONS

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~.

28 Overview

................................................................................................................

Components of the Abstract model

...................................................................................................................................

29.1 Abstract objects

................................................................................................................................

29.2 Abstract contracts

..........................................................................................................................

29.3 Connection packages

......................................................................................................................................

29.4 Abstract ports

..............................................................................................

29.5 Abstract operations and Abstract errors

ROS realization . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

....................................................................................................

Annex A - Directory object classes and attributes

......................................................................................................................................

A.1 Object classes

MHS Distribution List .

A.l.1

.........................................................................................................

AS.2 MHS Message Store

..........................................................................................

Al.3 MHS Message Transfer Agent

A.1.4 MHS User .

...............................................................................................................

A.1.5 MHS User Agent

A.2 Attributes .

A.2.1 MHS Acceptable EITs .

MHS Deliverable Classes .

A.2.2

......................................................................................

A.2.3 MHS Deliverable Content Types

................................................................................................. 57

A.2.4 MHS DL Archive Service

...........................................................................................................

A.2.5 MHS DL Members

................................................................................................................

A.2.6 MHS DL Policy

A.2.7 MHS DL Related Lists .

...........................................................................................

MHS DL Submit Permissions

A.2.8

.........................................................................................

A.2.9 MHS DL Subscription Service

Vi

ISO/IEC 10021=2:1996(E)

0 ISO/IEC

A.2.10 MHS Exclusively Acceptable EITs . 58

A.2.11 MHS Maximum Content Length . 59

A.2.12 MHS Message Store Directory Name .

MHS OR-Addresses .

A.2.13 59

A.2.14 MHS OR-Addresses with Capabilities . 59

A.2.15 MHS Supported Attributes .

MHS Supported Automatic Actions .

A.2.16 60

A.2.17 MHS Supported Content Types . 60

A.2.18 MHS Supported Matching Rules . 60

A.2.19 MHS Unacceptable EITs .

A.3 Attribute syntaxes . 60

A.3.1 DL Submit Permission .

A.3.1.1 Procedure for evaluating DL Submit Permission .

A.3.1.2 Procedure for determining equivalence of OR-Names

................................... 61

A.3.2 DL Policy . 62

A.3.3 OR-Address . 63

A.3.4 OR-Address with Capabilities .

A.3.5 OR-Name .

.............................................................................................. 65

Annex B - Reference Definition of Object Identifiers

Annex C - Reference Definition of Directory object classes and attributes .

........................................................................................................................................ 73

Annex D - Security threats

D. 1 Masquerade . 73

............................................................................................................................ 73

D.2 Message sequencing

................................................................................................................ 74

D.3 Modification of information

D.4 Denial of service .

......................................................................................................................................... 75

D.5 Repudiation

D.6 Leakage of Information . 75

D.7 Other threats . 75

................................................ 76

Annex E - Provision of security services in ITU-T Rec. X.41 1 I ISO/IEC 1002 l-4

.................................................................................. 77

Annex F - Representation of OR-addresses for human usage

................................................................................................................................................ 77

F.l Purpose

F.2 Scope . 77

F.3 Format .

F.3.1 General .

F.3.2 Labelled format .

F.3.2.1 Syntax . 78

F.3.2.2 Terminal-type . 79

F.3.2.3 Domain-defined attribute . 79

Self-explanatory format . 80

F.3.3

F.4 User interface .

F.4.1 Examples of application . 81

.............................................................................. 82

Annex G -Use of OR-addresses by multinational organizations

G. 1 Addressing principles .

...................................................................................................................... 83

G.2 Example configurations

.......................................................................................... 83

G.2.1 Multiple independent PRMDs

.............................................................. 84

G.2.2 A single PRMD, named from a “home” country

A single PRMD with multiple country and domain names . 84

G.2.3

............................................................................................................................. 85

G.3 Alias OR-addresses

............................................................. 86

Annex H - Differences between ISO/IEC 10021-2 and ITU-T Rec. X.402

................................................................................................ 87

Annex I - Summary of changes to previous editions

................................... 87

I.1 Differences between ISO/IEC 10021-2: 1990 and CCITT Rec. X.402 (1992)

I.2 Differences between CCITT Rec. X.402 (1992) and ITU-T Rec. X.402 (1995) I

vii

0 ISOIIEC

ISO/IEC 10021=2:1996(E)

Foreword

IS0 (the International Organization for Standardization) and IEC (the Inter-

national Electrotechnical Commission) form the specialized system for worldwide

standardization. National bodies that are members of IS0 or IEC participate in the

development of International Standards through technical comm

...

NORME ISOKEI

INTERNATIONALE 10021-2

Deuxième édition

Technologies de l’information - Systèmes

de messagerie (MklS): Architecture globale

Information technology - Message Handling Systems (MHS): Overall

architecture

Numéro de référence

ISO/CEI 10021-2:1996(F)

ISO/CEI 10021-2 : 1996 (F)

Sommaire

Page

SECTION 1 - INTRODUCTION . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~. 1

Domaine d’application . 1

Références normatives . 3

Interconnexion des systèmes ouverts .

2.1 3

Recommandations 1 Normes internationales identiques .

2.1.1 3

Paires de Recommandations 1 Normes internationales équivalentes par leur contenu

2.1.2

technique .

Références additionnelles .

2.1.3

2.2 Systèmes d’annuaire .

2.2.1 Recommandations 1 Normes internationales identiques .

......................................................................................................................

2.3 Systèmes de messagerie

Recommandations 1 Normes internationales identiques .

2.3.1

Paires de Recommandations 1 Normes internationales équivalentes par leur contenu

2.3.2

technique . 5

2.3.3 Références additionnelles . 5

2.4 Codes de pays . 5

2.5 Adresses dans le réseau . 5

Définitions .

3.1 Interconnexion des systèmes ouverts . 6

3.2 Systèmes d’annuaire .

3.3 Systèmes de messagerie . 7

Abréviations . 7

Conventions . 7

.................................................................................................................................................

5.1 ASN. 1 7

5.2 Catégorie . 8

5.3 Termes .

SECTION 2 - MODÈLES ABSTRAITS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

6 Aperçu général . 8

7 Modèle fonctionnel . 8

7.1 Objets fonctionnels primaires .

7.1.1 Système de messagerie .

Utilisateurs .

7.1.2 9

Listes de distribution .

7.1.3 10

7.2 Objets fonctionnels secondaires . 10

7.2.1 Système de transfert de messages . 10

7.2.2 Agents d’utilisateurs .

Mémoire de messages .

7.2.3 11

7.2.4 Unités d’accès . 11

7.3 Objets fonctionnels tertiaires . 11

7.3.1 Agents de transfert de messages . 11

0 ISOKEI 1996

Droits de reproduction réservés. Sauf prescription différente, aucune partie de cette publication ne peut être reproduite ni utilisée sous quelque forme

que ce soit et par aucun procédé, électronique ou mécanique, y compris la photocopie et les microfilms, sans l’accord écrit de l’éditeur.

ISOKEI Copyright Office l Case postale 56 l CH- 1211 Genève 20 l Suisse

Version française tirée en 1997

Imprimé en Suisse

ii

ISOKEI 10021-2 : 1996 (F)

@ ISOKEI

...................................................................................................................

Types d’unités AU choisis

7.4

...............................................................................................................

Remise physique

7.4.1

.......................................................................................................................

7.4.2 Télématique

.................................................................................................................................

7.4.3 Télex

......................................................................................................................................

Modèle d’information

.............................................................................................................................................

8.1 Messages

.........................................................................................................................................

Envois-tests

8.2

..............................................................................................................................................

8.3 Rapports

Modèle opérationnel .

91 . Transmission .

9.2 Rôles de transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

93 . Etapes de la transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .*.

......................................................................................................................... 17

9.3.1 Expédition

9.3.2 Dépôt .

9.3.3 Import .

9.3.4 Transfer .

Export .

9.3.5

Remise .

9.3.6

Extraction .

9.3.7

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

9.3.8 Réception

Evénements de transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

94 .

Fractionnement . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

9.4.1

9.4.2 Groupage .

Résolution du nom .

9.4.3

Développement de liste DL .

9.4.4

9.4.5 Réacheminement .

9.4.6 Conversion .

Non-remise .

9.4.7

9.4.8 Non-affirmation .

9.4.9 Affirmation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

9.4.10 Acheminement . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

10 Modèle de sécurité

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

10.1 Politiques de sécurité

.............................................................................................................................

10.2 Services de sécurité

............................................................. 21

10.2.1 Services de sécurité Authentification de l’origine

....................... 21

10.2.1.1 Services de sécurité Authentification de l’origine des données

............................................................... 23

10.2.1.2 Service de sécurité Preuve du dépôt

.............................................................. 23

10.2.1.3 Service de sécurité Preuve de remise

......................................................... 23

10.2.2 Service de sécurité Gestion de la sécurité de l’accès

............................ 23

10.2.2.1 Service de sécurité Authentification de l’entité homologue

......................................................... 23

10.2.2.2 Service de sécurité Contexte de sécurité

.............................................................. 23

10.2.3 Services de sécurité Confidentialité des données

....................................... 24

10.2.3.1 Service de sécurité Confidentialité de la connexion

............................................... 24

10.2.3.2 Service de sécurité Confidentialité du contenu

................... 24

10.2.3.3 Service de sécurité Confidentialité du cheminement du message

Services de sécurité Intégrité des données .

10.2.4

10.2.4.1 Service de sécurité Intégrité de la connexion .

Service de sécurité Intégrité du contenu .

10.2.4.2

................................

10.2.4.3 Service de sécurité Intégrité de la séquence du message

. . .

0 ISOKEI

ISOKEI 10021-2 : 1996 (F)

...............................................................................

10.2.5 Services de sécurité Non-répudiation

............................................

10.2.5.1 Service de sécurité Non-répudiation de l’origine

................................................ 25

10.2.5.2 Service de sécurité Non-répudiation de dépôt

............................................... 25

10.2.5.3 Service de sécurité Non-répudiation de remise

..................................................... 25

10.2.6 Service de sécurité Etiquetage de sécurité du message

Servicios de gestion de la seguridad .

10.2.7

Service de sécurité Modification des pouvoirs .

10.2.7.1

.................................................................

10.2.7.2 Service de sécurité Enregistrement

...................................

10.2.7.3 Service de sécurité Enregistrement de la mémoire MS

............................................................................................................................

10.3 Eléments de sécurité

..............................................................................

Eléments de sécurité Authentification

10.3.1

..............................................

10.3.1.1 Elément de sécurité Echange d’authentification

..................... 26

10.3.1.2 Eléments de sécurité Authentification de l’origine des données

..............................................................

10.3.1.3 Elément de sécurité Preuve de dépôt

.............................................................

Elément de sécurité Preuve de remise

10.3.1.4

......................................................

10.3.2 Eléments de sécurité Gestion de la sécurité de l’accès

........................................................

10.3.2.1 Elément de sécurité Contexte de sécurité

................................................................

10.3.2.2 Elément de sécurité Enregistrement

................................. 28

10.3.2.3 Elément de sécurité Enregistrement de la mémoire MS

............................................................

Eléments de sécurité Confidentialité des données

10.3.3

..............................................

10.3.3.1 Elément de sécurité Confidentialité du contenu

...................... 28

10.3.3.2 Elément de sécurité Confidentialité de l’argument du message

.......................................................................

Eléments de sécurité Intégrité des données

10.3.4

........................................................

Elément de sécurité Intégrité de contenu

10.3.4.1

.................................

Elément de sécurité Intégrité de l’argument du message

10.3.4.2

...............................

10.3.4.3 Elément de sécurité Intégrité de la séquence du message

..............................................................................

10.3.5 Eléments de sécurité Non-répudiation

........................................................................

10.3.6 Eléments de sécurité Etiquette de sécurité

....................................

Elément de sécurité Etiquette de sécurité du message

10.3.6.1

......................................................................

10.3.7 Eléments de sécurité Gestion de la sécurité

..............................................

Elément de sécurité Modification des pouvoirs

10.3.7.1

........................................................................................

10.3.8 Technique de double enveloppe

......................................................................................

10.3.9 ChiBernent et adressage calculé

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

SECTION 3 - CONFIGURATIONS

Aperçu général . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Configurations fonctionnelles .

..............................................................................................................................................

12.1 Annuaire

.........................................................................................................................

12.2 Mémoire de messages

Configurations physiques .

......................................................................................................................

13.1 Systèmes de messagerie

13.1.1 Systèmes d’accès .

................................................................................................

13.1.2 Systèmes de mémorisation

................................................................................

13.1.3 Systèmes d’accès et de mémorisation

Systèmes de transfert .

13.1.4

........................................................................................

Systèmes d’accès et de transfert

13.1.5

.........................................................................

Systèmes de mémorisation et de transfert

13.1.6

............................................................

13.1.7 Systèmes d’accès, de mémorisation et de transfert

............................................................................................................

13.2 Configurations représentatives

...............................................................................

13.2.1 Système MHS entièrement centralisé

...........................................................

13.2.2 Transfert et mémorisation centralisés de messages

iv

@ ISOKEI ISO/CEIlO021-2:1996(F)

....................................................................................... 33

13.2.3

Transfert centralisé de messages

13.2.4 .

Système MHS entièrement décentralisé

Configurations organisationnelles 34

14 .

14.1 Domaines de gestion .

14.1.1 Domaines de gestion d’Admi&ration . 34

14.1.2 Domaines de gestion privés . 35

14.2 Configurations représentatives .

14.2.1 Système MHS entièrement centralisé .

14.2.2 Système MHS connecté directement .

14.2.3 Système MHS connecté indirectement . 35

15 Le système MHS mondial . 35

SECTION 4 - DÉNOMINATION, ADRESSAGE ET ACHEMINEMENT . 37

16 Aperçu général . 37

17 Dénomination . 37

17.1 Noms d’annuaire . 37

17.2 Entités OR-name . 37

18 Adressage . 38

18.1 Listes d’attributs .

18.2 Jeux de caractères . 38

18.3 Attributs normalisés . 39

Nom de domaine d’Administration . 39

18.3.1

18.3.2 Nom courant (common-name) . 41

............................................................................................ 41

18.3.3 Nom de pays (country~name)

.

18.3.4 Extension des composantes d’entité OR-address postale (extension-postal-O/R-address-

components) .

Extension des composantes d’adresse de remise physique (extension-physical-delivery-

18.3.5

address-components) .

............................................................. 41

18.3.6 Attributs postaux locaux (local-postal-attributes)

18.3.7 Adresse réseau (network-address) .

....................................... 42

18.3.8 Identificateur numérique d’utilisateur (numeric-user-identifier)

18.3.9 Nom d’organisation (organization-name) .

18.3.10 Noms d’unités organisationnelles (organizational-unit-names) . 42

......................................... 42

18.3.11 Nom de service de remise physique (nom de pds) (pds-name)

18.3.12 Nom personnel (personal-name) .

............................... 42

18.3.13 Nom de pays de remise physique (physical-delivery~countryry-name)

18.3.14 Nom de bureau de remise physique (physical-delivery-office-name) .

Numéro de bureau de remise physique (physical-delivery-office-number). . 43

18.3.15

............. 43

18.3.16 Nom d’organisation de remise physique (physical-delivery-organization-name)

.......................... 43

18.3.17 Nom personnel de remise physique (physical-delivery-personal-name)

.......................................................... 43

18.3.18 Adresse de boîte postale (post-office-box-address)

18.3.19 Code postal (postal-code) .

18.3.20 Adresse de poste restante (poste-restante-address) .

................................................................ 43

18.3.21 Nom de domaine privé (private-domain-name)

18.3.22 Adresse de rue (street-address) .

Identificateur de terminal (terminal-identifier) .

18.3.23

...................................................................................... 44

18.3.24 Type de terminal (terminal-type)

Adresse postale non formatée (unformatted-postal-address) .

18.3.25

.........................................................................

18.3.26 Nom postal unique (unique-postal-name)

.................................................................................................

18.4 Equivalence entre les listes d’attributs

...............................................................................................................

18.5 Formes d’entités OR-address

................................................................................. 46

18.5.1 Entité OR-address mnémotechnique

Entité OR-address numérique .

18.5.2

V

@ ISOKEI

IS0/CE11002&2:1996(F)

Entité OR-address postale . 46

18.53

......................................................................................... 46

18.54 Entité OR-address du terminal

Détermination des formes d’adresse . 47

18.55

18.6 Attributs conditionnels . 47

............................................................................................................................................... 47

19 Acheminement

SECTION 5 - UTILISATION DE L’ANNUAIRE .

...............................................................................................................................................

20 Aperçu général

21 Authentification .

22 Résolution de nom .

....................................................................................................................... 49

23 Développement d’une liste DL

................................................................................................................................. 49

24 Evaluation des capacités

SECTION 6 - REALISATION os1 . 50

25 Aperçu général . 50

26 Eléments de service d’application . 50

...................................................................................................................... 50

26.1 Concept d’élément ASE

.......................................................................................

26.2 Eléments ASE symétriques et asymétriques 51

..............................................................................................................

26.3 Eléments ASE de messagerie 53

Transfert de messages . 53

26.3.1

26.3.2 Dépôt de messages .

26.3.3 Remise de messages . 53

...........................................................................................................

26.3.4 Retrait de messages 53

26.3.5 Gestion de messages . 53

26.4 Eléments ASE supports . 53

26.4.1 Opérations distantes . 54

26.4.2 Transfert fiable . 54

26.4.3 Contrôle d’association . 54

27 Contextes d’application . 54

SECTION 7 - CONVENTIONS POUR LA DÉFINITION DU SERVICE ABSTRAIT . 55

28 Aperçu général . 55

29 Composantes du modèle abstrait . 55

29.1 Objets abstraits . 55

29.2 Contrats abstraits . 55

29.3 Paquets de connexion . 55

29.4 Accès abstraits . 56

29.5 Opérations abstraites et erreurs abstraites . 56

30 Réalisation du service ROS . 56

Annexe A - Classes d’objets et attributs d’annuaire . 57

A. 1 Classes d’objets . 57

A.1.1 Liste de distribution du système MHS . 57

A.1.2 . 57

Mémoire de message du système MHS

A.1.3 Agent de transfert de message du système MHS . 58

+

A.1.4 Utilisateur du système MHS . 58

A.1.5

Agent d’utilisateur du système MHS . 58

A.2 Attributs 59

..............................................................................................................................................

A.2.1 Types d’informations codées acceptables (mhs-acceptable-eits) . 59

A.2.2 Classes livrables (mhs-deliverable-classes) . 59

A.2.3

Types de contenu livrables (mhs-deliverable-content-types) . 59

ISO/CEIl002l-2:1996(F)

@ ISOKEI

Service d’archives DL (mhs-dl-archive-service) . 59

A.2.4

A.2.5 Membres de liste DL (mhs-dl-members) . 59

A.2.6 Politique de liste DL (mhs-dl-poli& . 60

A.2.7 Listes apparentées à la liste DL (mhs-d-related-Zists) . 60

Autorisations de dépôt de liste DL (mhs-dZ-submit-permissions) . 60

A.2.8

A.2.9 Service d’abonnement de liste DL (mhs-dl-subscription-service) . 60

EIT acceptables (mhs-exclusively-acceptable-eits) .

A.2.10 Types exclusivement 60

A.2.11 Longueur maximale de contenu (mhs-maximum-content-Zength) . 61

A.2.12 Nom d’annuaire d’une mémoire de message (mhs-message-store-directory-name) . 61

A.2.13 Adresses OR (mhs-or-addresses) . 61

A.2.14 Adresses OR-address avec capacités (mhs-or-addresses-with-CapabiZities) . 61

A.2.15 Attributs pris en charge (mhs-supported-attributes) . 61

A.2.16 Actions automatiques prises en charge (mhs-supported-automatic-actions). . 62

A.2.17 Types de contenus pris en charge (mhs-supported-content-types) . 62

A.2.18 Règles de correspondance prises en charge (mhs-supported-matching-rules) . 62

A.2.19 Types d’informations codées inacceptables (mhs-unacceptable-eits) . 62

............................................................................................................................. 62

A.3 Syntaxes d’attributs

Autorisation de dépôt de liste DL (DL Submit Permission) . 62

A.3.1

Procédure d’évaluation de l’autorisation de dépôt de liste DL . 63

A.3.1.1

Procédure pour déterminer l’équivalence des entités OR-name. . 64

A.3.1.2

...................................................................................................... 64

A.3.2 Politique des listes DL

...................................................................................... 65

A.3.3 Entité OR-address (OR-Address)

.................................................................................. 66

A.3.4 Adresse OR-address avec capacités

............................................................................................. 66

A.3.5 Entité OR-name (OR-Name)

- Définition de référence des identificateurs d’objets . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 68

Annexe B

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 70

Annexe C - Définition de référence des classes d’objets et attributs d’annuaire

Menaces concernant la sécurité .

Annexe D -

........................................................................................................................... 76

D. 1 Usurpation d’identité

D.2 Mise en séquence d’un message .

D.3 Modification des informations . 77

D.4 Refus de service . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

D.5 Répudiation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 78

D.6 Fuite d’informations

D.7 Autres risques .

1 ISOKEI 10021-4 . 79

- Prestation de services de sécurité décrits dans la Rec. UIT-T X.41 1

Annexe E

- Représentation des entités OR-address pour l’utilisateur . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Annexe F

F.l Objet .

Domaine d’application .

F.2

.................................................................................................................................................

F.3 Format

F.3.1 Généralités .

F.3.2 Format étiqueté .

F.3.2.1 Syntaxe .

............................................................................................. 82

F.3.2.2 Type de terminal

+

Attribut défini par le domaine . 82

F.3.2.3

................................................................................................................ 83

F.3.3 Format explicite

........................................................................................................................... 83

F.4 Interface d’utilisateur

..................................................................................................... 84

F.4.1 Exemples d’application

......................................... 85

- Utilisation des entités OR-address par des organisations multinationales

Annexe G

G. 1 Principes d’adressage .

..................................................................................................................

G.2 Exemples de configuration

Domaines PRMD multiples indépendants .

G.2.1

................................................ 86

G.2.2 Un seul domaine PRMD désigné d’après un pays «natal»

....................... 87

G.2.3 Un seul domaine PRMD doté de noms de pays et de domaine multiples.

Viii

ISOKEI 10021-2 : 1996 (F)

@ ISOKEI

G.3 Entités OR-address pseudonymes . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 88

Annexe H - Différences entre l’ISO/CEI 1002 1-2 et la Rec. UIT-T X.402 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Annexe 1 - Résumé des modifications apportées aux versions précédentes .

1.1 Différences entre l’ISO/CEI 10021-2:1990 et la Rec. X.402 (1992) du CCITT . 90

1.2 Différences entre la Rec. X.402 du CCITT (1992) et la Rec. UIT-T X.402 (1995) 1

ISOKEI 1002 1.2: 1996 . 90

. . .

Vlll

@ ISOKEI ISO/CEIl0021-2:1996(F)

Avant-propos

L’ISO (Organisation internationale de normalisation) et la CE1 (Commission électrotechnique internationale) forment

ensemble un système consacré à la normalisation internationale considérée comme un tout. Les organismes nationaux

membres de l’IS0 ou de la CE1 participent au développement des Normes internationales par l’intermédiaire des comités

techniques créés par l’organisation concernée afin de s’occuper des différents domaines particuliers de l’activité technique.

Les comités techniques de I’ISO et de la CE1 collaborent dans des domaines d’intérêt commun. D’autres organisations

internationales, gouvernementales et non gouvernementales, en liaison avec I’ISO et la CE1 participent également aux

travaux.

Dans le domaine des technologies de l’information, I’ISO et la CEI ont créé un comité technique mixte, l’ISO/CEI JTC 1.

Les projets de Normes internationales adoptés par le comité technique mixte sont soumis aux organismes nationaux pour

approbation, avant leur acceptation comme Normes internationales. Les Normes internationales sont approuvées

conformément aux procédures qui requièrent l’approbation de 75 % au moins des organismes nationaux votants.

La Norme internationale ISO/CEI 10021-2 a été élaborée par le comité technique mixte ISOKEI JTC 1, Technof

...

NORME ISOKEI

INTERNATIONALE 10021-2

Deuxième édition

Technologies de l’information - Systèmes

de messagerie (MklS): Architecture globale

Information technology - Message Handling Systems (MHS): Overall

architecture

Numéro de référence

ISO/CEI 10021-2:1996(F)

ISO/CEI 10021-2 : 1996 (F)

Sommaire

Page

SECTION 1 - INTRODUCTION . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .~. 1

Domaine d’application . 1

Références normatives . 3

Interconnexion des systèmes ouverts .

2.1 3

Recommandations 1 Normes internationales identiques .

2.1.1 3

Paires de Recommandations 1 Normes internationales équivalentes par leur contenu

2.1.2

technique .

Références additionnelles .

2.1.3

2.2 Systèmes d’annuaire .

2.2.1 Recommandations 1 Normes internationales identiques .

......................................................................................................................

2.3 Systèmes de messagerie

Recommandations 1 Normes internationales identiques .

2.3.1

Paires de Recommandations 1 Normes internationales équivalentes par leur contenu

2.3.2

technique . 5

2.3.3 Références additionnelles . 5

2.4 Codes de pays . 5

2.5 Adresses dans le réseau . 5

Définitions .

3.1 Interconnexion des systèmes ouverts . 6

3.2 Systèmes d’annuaire .

3.3 Systèmes de messagerie . 7

Abréviations . 7

Conventions . 7

.................................................................................................................................................

5.1 ASN. 1 7

5.2 Catégorie . 8

5.3 Termes .

SECTION 2 - MODÈLES ABSTRAITS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8

6 Aperçu général . 8

7 Modèle fonctionnel . 8

7.1 Objets fonctionnels primaires .

7.1.1 Système de messagerie .

Utilisateurs .

7.1.2 9

Listes de distribution .

7.1.3 10

7.2 Objets fonctionnels secondaires . 10

7.2.1 Système de transfert de messages . 10

7.2.2 Agents d’utilisateurs .

Mémoire de messages .

7.2.3 11

7.2.4 Unités d’accès . 11

7.3 Objets fonctionnels tertiaires . 11

7.3.1 Agents de transfert de messages . 11

0 ISOKEI 1996

Droits de reproduction réservés. Sauf prescription différente, aucune partie de cette publication ne peut être reproduite ni utilisée sous quelque forme

que ce soit et par aucun procédé, électronique ou mécanique, y compris la photocopie et les microfilms, sans l’accord écrit de l’éditeur.

ISOKEI Copyright Office l Case postale 56 l CH- 1211 Genève 20 l Suisse

Version française tirée en 1997

Imprimé en Suisse

ii

ISOKEI 10021-2 : 1996 (F)

@ ISOKEI

...................................................................................................................

Types d’unités AU choisis

7.4

...............................................................................................................

Remise physique

7.4.1

.......................................................................................................................

7.4.2 Télématique

.................................................................................................................................

7.4.3 Télex

......................................................................................................................................

Modèle d’information

.............................................................................................................................................

8.1 Messages

.........................................................................................................................................

Envois-tests

8.2

..............................................................................................................................................

8.3 Rapports

Modèle opérationnel .

91 . Transmission .

9.2 Rôles de transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

93 . Etapes de la transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .*.

......................................................................................................................... 17

9.3.1 Expédition

9.3.2 Dépôt .

9.3.3 Import .

9.3.4 Transfer .

Export .

9.3.5

Remise .

9.3.6

Extraction .

9.3.7

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

9.3.8 Réception

Evénements de transmission . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

94 .

Fractionnement . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

9.4.1

9.4.2 Groupage .

Résolution du nom .

9.4.3

Développement de liste DL .

9.4.4

9.4.5 Réacheminement .

9.4.6 Conversion .

Non-remise .

9.4.7

9.4.8 Non-affirmation .

9.4.9 Affirmation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

9.4.10 Acheminement . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

10 Modèle de sécurité

. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

10.1 Politiques de sécurité

.............................................................................................................................

10.2 Services de sécurité

............................................................. 21

10.2.1 Services de sécurité Authentification de l’origine

....................... 21

10.2.1.1 Services de sécurité Authentification de l’origine des données

............................................................... 23

10.2.1.2 Service de sécurité Preuve du dépôt

.............................................................. 23

10.2.1.3 Service de sécurité Preuve de remise

......................................................... 23

10.2.2 Service de sécurité Gestion de la sécurité de l’accès

............................ 23

10.2.2.1 Service de sécurité Authentification de l’entité homologue

......................................................... 23

10.2.2.2 Service de sécurité Contexte de sécurité

.............................................................. 23

10.2.3 Services de sécurité Confidentialité des données

....................................... 24

10.2.3.1 Service de sécurité Confidentialité de la connexion

............................................... 24

10.2.3.2 Service de sécurité Confidentialité du contenu

................... 24

10.2.3.3 Service de sécurité Confidentialité du cheminement du message

Services de sécurité Intégrité des données .

10.2.4

10.2.4.1 Service de sécurité Intégrité de la connexion .

Service de sécurité Intégrité du contenu .

10.2.4.2

................................

10.2.4.3 Service de sécurité Intégrité de la séquence du message

. . .

0 ISOKEI

ISOKEI 10021-2 : 1996 (F)

...............................................................................

10.2.5 Services de sécurité Non-répudiation

............................................

10.2.5.1 Service de sécurité Non-répudiation de l’origine

................................................ 25

10.2.5.2 Service de sécurité Non-répudiation de dépôt

............................................... 25

10.2.5.3 Service de sécurité Non-répudiation de remise

..................................................... 25

10.2.6 Service de sécurité Etiquetage de sécurité du message

Servicios de gestion de la seguridad .

10.2.7

Service de sécurité Modification des pouvoirs .

10.2.7.1

.................................................................

10.2.7.2 Service de sécurité Enregistrement

...................................

10.2.7.3 Service de sécurité Enregistrement de la mémoire MS

............................................................................................................................

10.3 Eléments de sécurité

..............................................................................

Eléments de sécurité Authentification

10.3.1

..............................................

10.3.1.1 Elément de sécurité Echange d’authentification

..................... 26

10.3.1.2 Eléments de sécurité Authentification de l’origine des données

..............................................................

10.3.1.3 Elément de sécurité Preuve de dépôt

.............................................................

Elément de sécurité Preuve de remise

10.3.1.4

......................................................

10.3.2 Eléments de sécurité Gestion de la sécurité de l’accès

........................................................

10.3.2.1 Elément de sécurité Contexte de sécurité

................................................................

10.3.2.2 Elément de sécurité Enregistrement

................................. 28

10.3.2.3 Elément de sécurité Enregistrement de la mémoire MS

............................................................

Eléments de sécurité Confidentialité des données

10.3.3

..............................................

10.3.3.1 Elément de sécurité Confidentialité du contenu

...................... 28

10.3.3.2 Elément de sécurité Confidentialité de l’argument du message

.......................................................................

Eléments de sécurité Intégrité des données

10.3.4

........................................................

Elément de sécurité Intégrité de contenu

10.3.4.1

.................................